1月29日のZDnetの記事で、パラアルトの調査結果として、WannaCryをはじめとして日本でのマルウェア被害の傾向としてSMTP、POP3、IMAPなどのメール関連のプロトコルが突出して多い事が挙げられていました。

japan.zdnet.com

WannaCryは全世界で拡大したので、必ずしも日本だけが脆弱性を持っている訳ではないと思いますが、”日本語の壁”が無くなり、より感染しやすいフィッシングメール(添付ファイル)が増えてきており、実際に被害が出ていることを考えると、日本企業のメール関連のプロトコルは(海外の)攻撃者に確実に狙われているのは間違いなさそうです。

サイバースレッドインテリジェンス アナリストの林薫氏は、ワーム型感染活動の根絶には、感染端末の封じ込めと一掃が必要としつつも、現実的には不可能と指摘。現在も2008年に出現したマルウェア「Conficker」(別名、Downadなど)の感染が確認されており、WannaCryの感染活動が今後長期に渡って続くと予想する。ツールで容易に改造するなどの方法で作成されたWannaCryの亜種も、これまでに3万5000種以上が見つかっているという。(ZDNet記事より引用)

記事にもありましたが、WannaCryだけでなく、昨年大きな事件となった様な『成功事例』を狙って、様々な派生攻撃が出てきています。フィッシングメール、マルウェア付メール等々のばらまき型攻撃は、成功率こそまだ高くないものの、『人』の脆弱性を突く攻撃なので、完全に防ぐことは困難です。

また閉域網だから大丈夫・・・という一昔前のセキュリティ対策は、IT(IoT)機器の進歩により複雑に接続されるネットワーク接続機器(リモート保守端末、無線回線、外部接続端末、コピー機、スマートフォン、BYOD・・・)がある以上、『想定外』の接続端末の脆弱性をWannaCryに狙われたのは記憶に新しいところです。

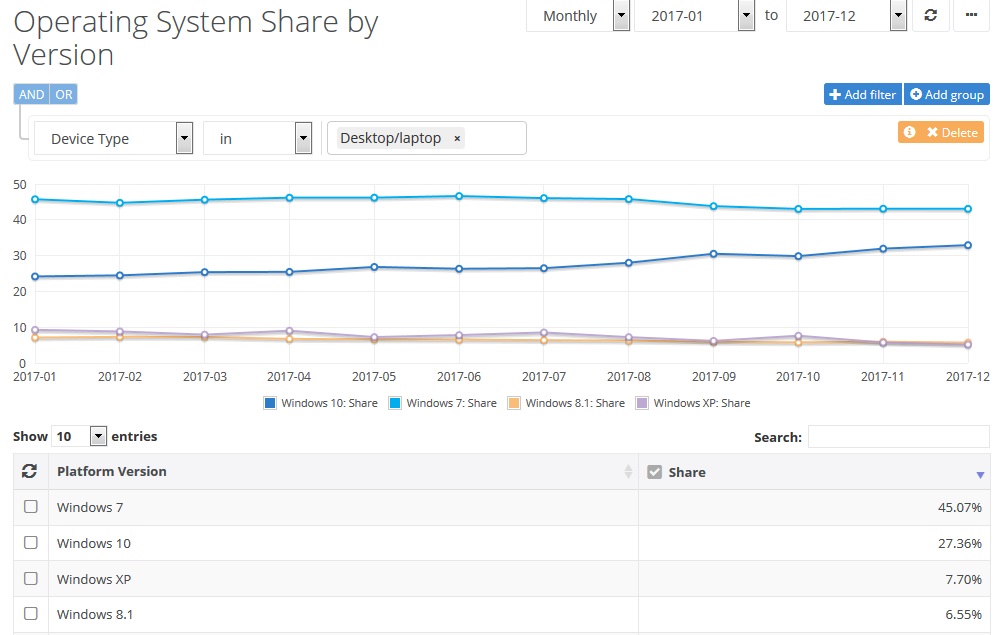

弱い鎖以上にはセキュリティ対策は強度を上げられない訳ですから、他国に比べて相対的に弱くなってしまっている、『SMTP』については今以上に対策を強化しないと、今年もワーム(ランサム)での攻撃は減らないのではないでしょうか。そのためには、古いOSを使う(もしくはパッチを当ててない)事についてのリスクを自社できちんと整理しておく事が重要かも知れません。

※2017年12月時点でXPはまだ7.7%存在しています。

参考:OSバージョンシェア(NetMarketShare12月度調査データ)

更新履歴