週末のニュース番組を見ていても、7Payの事件が繰り返し流されていて、週末ブロガー(※ほとんどの記事は週末に書いています)の私としても、取り上げなければならないのではないかと思い始めました。とは言え、既に多くの識者の方々が様々な観点から事件を分析されていますので、私は違った視点でのこの事件を見てみたいと思います。

www.nikkei.com

■公式発表

7payに関する重要なお知らせ (7/3)

チャージ機能の一時停止に関するお知らせ (7/4)

◆キタきつねの所感

まず、元ソースを確認してみます。リアルタイムで視聴はできなかったので、テレビ東京さんがYouTubeに緊急会見をUPされているので、こちらを見てました。

www.youtube.com

Twitterでは緊急会見を受けて、社長が「SMSってTwitterのことですよね、みなさんがTwitterされてるとは限らないですし」と言ったとの”誤報”も出た様ですが、2段階認証を知らなかったであろう事は伺えますが、特にそうした直接的な発言はありませんでした。(※元ソースをきちんと確認するのは、大きな事件である場合は特に大事だと思います)

「SMSってTwitterのことですよね」 セブン・ペイ記者会見で「社長が勘違い発言した」とするデマ拡散 - ねとらぼ

緊急会見についてですが・・・・危機管理広報の「悪い方の題材」として今後使われるであろう事は間違いありません。

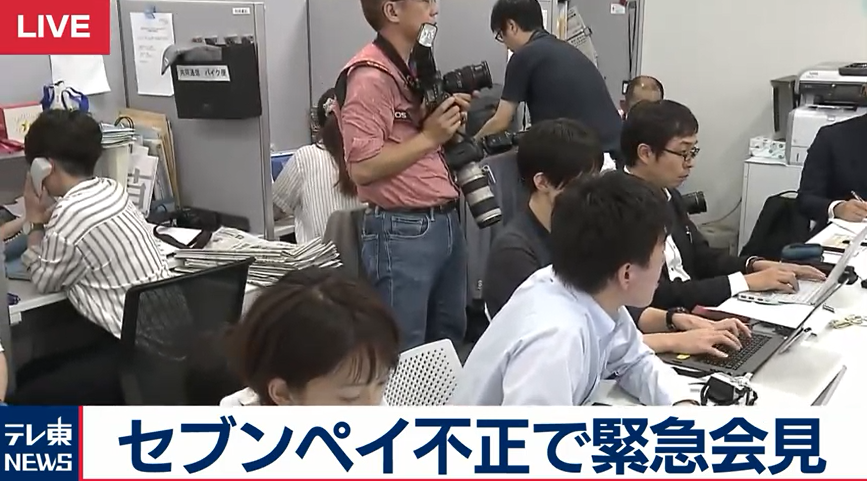

一番、酷いなと思ったのが、緊急会見の会場です。

この「社内の会議室」の様な場所を選択した「セブン&アイグループ」の見識を疑います。

16:33頃

※テレビ東京YouTube映像から引用

流通企業グループだからお金をかけたくない・・・そうした背景があるのかも知れませんが、危機管理広報的には最悪な環境ではないでしょうか?

例えば、記者さんが3名の役員のすぐ傍に座っている事の問題として、3名の役員以外のスタッフが、厳しい記者さんからの質問に対してメモ紙を差し入れる事も難しい(そのメモすら見られてしまう可能性もある)でしょうし、深いお辞儀で謝罪した際の背景が書類棚というのも見栄えがしません。

最前列の記者さんに手控え資料(アンチョコ)が見えてしまっている可能性もあるのです。小さなベンチャー企業等であれば、仕方が無い部分もあるかも知れませんが、日本を代表する流通グループ関連会社の開く会見という意味では「何でここ?」と感じてしまいました。

セブンペイ社長、セブン‐イレブン・ジャパン執行役員、株式会社セブン&アイ・ホールディングス執行役員の3人が揃った、ある意味グループを代表する謝罪会見をする場所としては如何なものかと思います。この会見を担当していたであろう、広報部門の責任は大きいのではないでしょうか?

テレビ東京YouTube映像を見ても、小林社長の発言だけはクリアでしたが、記者さんの質問は非常に聞きづらく(マイク配置の問題?)、それを聞いていた一般視聴者(ユーザ)が、ネット上での「誤報」を発信した可能性もあるかと思います。

ホテルとまでは言わないまでも、グループの大会議室か、外部の貸会議室を選ぶという選択肢が無かったのは、私は7Pay(セブン&アイグループ)側のミスだと思います。

因みに、カメラ中継だと・・・こんな所も映されていましたが、無駄な電話が鳴っているのがマイクで少し拾われていたりしていました。

●27:57頃

※テレビ東京YouTube映像から引用

会見は、ネット上では色々な批判も出ていましたが、ほとんどが小林社長が答えてました。技術的な質問については答えられてない部分もありましたが、これは社長のポジションから考えると厳しい指摘でもあります。お名前(小林強)にひっかけて「小林弱」とネット上で揶揄されるまでは酷くない受け答えだった様に思えます。(※全体的に丁寧な受け答えだった気がします)

メディアで、その発言が切り取られてしまう部分は致し方がないかと思いますが、ある意味、記者会見のクライマックスとなってしまったのが、小林社長が「2段階認証?」とつぶやいた、決済を担う会社の責任者として言葉を理解せず、記者さんにその場で説明を受けた部分かもしれません。

●30:58頃 記者会見のクライマックス「2段階認証?」と考える小林社長

※テレビ東京YouTube映像から引用

この辺りがどんなやり取りだったのかと書き起こしてみると、

■記者

ユーザ登録時に2段階認証をしているサービスがほとんどだと思うのですけど、7Payさんでそれされなかった理由を聞かせてください。

■小林社長

2段階認証?

■記者

携帯のショートメッセージに一旦パスワードを送って、それをユーザが登録して、でユーザ登録完了という手続きが、スマホ決済のサービスでは(小林社長:うん)概ね入っているんですけど(小林社長:うん)、7payそれが無かったと思うんですが、それは何故ですか?

■小林社長

私どもの7payの基本設計と言うのは、まずその7iDというのがありまして、それを使ってセブンイレブンアプリ、セブンイレブンという事業会社のアプリがあって、でそのセブンイレブンのアプリの1機能として7Payというのが7月1日から入っておりますので、基本的に7iD、セブンイレブンアプリと7payとが連携した形で、登録という形になっておりますので、そういった意味で「2、2段階うんぬん」というのと、同じ土俵で比べられるのか、違われるのかというと、すいません私自身はその辺は認識しておりません。

ネット上で誤報となったTwitter的な表現もありません。後発のQR決済事業サービスに参入する社長として2段階認証くらい知っておいて当たり前である、という考え方はあるかと思いますが、社長が知らない技術寄りの話・・・と考えるべきかな?と会見を見ていて思いました。

※自社の社長は大丈夫か・・・と考えると不安な会社はたくさんあるかと思います。

とは言え、この記者会見だけで言えば、事前に「想定問答」練習がされたと思うのですが、インターネット上では2段階認証部分に対する不備も盛んに言われてたにも関わらず、7Payあるいはセブン&アイグループとして、この「想定問答」に2段階認証が入ってない、つまり社長への事前レクチャーがされてない事は問題な気がします。

※むしろ出席した記者さん(特に女性記者さん)の方がネットで騒がれていたポイントについてよく理解していたと思います。

記者会見に出席した3名の役員の中では、株式会社セブン&アイ・ホールディングスの清水執行役員が「技術寄りの回答」をしていた様に思えましたので、質問を引き取るという手もあったでしょうし、回答が難しかったのなら、技術担当が裏から「メモ」を差し入れるタイミングだった気がします。

いずれにせよ、この質問部分は「小林社長が見殺しにされた」感がありました。

しかし、記者会見の緊急対応(危機管理広報)ではなく、7Payが脆弱性評価をきちんと行ってなかった可能性が高い点については、これは7Payが組織として責められるべきかと思います。

既に多くの識者の方々が指摘していますが、7Payのセキュリティへの考え方は非常に甘かったと言わざるを得ません。まず事件への謝罪会見でもあるにも関わらず、

■記者

本人認証だとかパスワード変更のところの不備だとかいうのは、事前の脆弱性の試験とか、そういう所で分かるところが多いのではないかと思うんですけど、今回何で、出てみるとわかりやすい不備な気がするが、何でそれが事前にわからなかったのでしょうか?

■清水執行役員

あらゆるサービスとかあらゆるアプリについては、おっしゃるとおり、サービスインの前にシステムのセキュリティ審査というのをきちんとやってます。そこでは脆弱性は指摘されておりませんで、という意味でその点については我々きちんと確認をした、その上でスタートをした認識でございます。

さらに、会見の中では、小林社長も似た様な回答をしています。●34:40頃

■記者

登録の簡単さという所に力点を置きすぎて、さっき質問にあった2段階認証が他に比べても無いだとか、そういうセキュリティの甘さが見えるのかなと、PayPayさんの時にも多分、その利便性を追及しての不正というのがあったかと思うんですけど、今回もなんかそういう会員数を早く増やしたいとか、おじいちゃんおばあちゃんとかでも使いやすくしたいとか、何かそういう想いからセキュリティがなくなってしまったというか・・・

■小林社長

今おっしゃられた、お年寄りでも使いやすいとか、簡単に使えるようになるとか、それと我々セキュリティ面は必ずしもリンクした話ではないと理解しておりまして、今回いろんな角度で精査をしておりますが、7payの仕組みの中に何か不備があったのか、あるいはそこで使うIDの所に何か不備があったのかとか、いろんな視点で今回の不正アクセスに関しては精査をしなければいけないと思っておりますので、必ずしも、使いやすいというのがイコール、リスク面でおろそかにしたという理解はしておりません。

と、自社のセキュリティ(検査)に問題が無かったとも受け取れる回答をしています。

サービスインの前にセキュリティ検査をした。それでも外部からの不正アクセスを受けてユーザ被害が発生したとなると、普通で考えると『セキュリティ検査が甘かった』あるいは『検査した想定内容に問題があった(不足していた)』と考えるべきだと思いますが、『きちんと確認した』、『リスク面でおそろかにしてない』と、0ディ攻撃を受けた企業の様な回答をしているのは、2段階認証の実装以前に、社内体質に問題があった気がします。

因みに、経産省は「キャッシュレス推進」に悪影響とばかりに敏感に反応しており、7Payの「認識」がガイドライン違反として各決済事業者(7Payも含む)に対してガイドライン順守を要請しています。

news.biglobe.ne.jp

更に言えば7月5日には7Payが前言を翻す様に「2段階認証の導入」を発表してますので、管轄官庁(金融庁)に相当怒られたのだと思います。

tech.nikkeibp.co.jp

緊急会見では否定的な発言がされてましたが、私は7Payが「焦った」事が今回の事件の大きな要因だと思います。それは先行している「〇〇Pay」に顧客を奪われるという恐怖感だったのかも知れませんが、リリース日(7月1日)ありきで進めていくプロジェクトの陥りやすい典型な気がします。

以下、想像です。

まず社内のセキュリティ審査ですが、7iDはクーポン券しか資産がないので不正アクセスをしても犯罪者は何も得る事ができませんが、今回の場合は「クレジットカードに紐づいた」事によって『チャージ金額』という資産が新たに存在する事になりました。その観点が弱かった(狙われやすくなったという感覚がなかった)と思います。

7pay側は、7iD+セブンイレブンアプリといった既存アプリケーション(※既にセキュリティ検査済)の拡張機能(7Pay)として、通常のセキュリティ検査しかしてなかったのだと思います。確かにカード登録にはPayPayが不正被害を出した(改善した)3Dセキュアの紐づけが出来ていたかと思うので、過去の事例に学んではいたのでしょうが、「ユーザの利便性」にのみ意識が向いて、セキュリティ検査が甘かったとしか思えません。金融資産を預かる以上、セキュリティがきちんとしている上でのユーザビリティだと思いますが、7Payの設計思想としては、ユーザビリティの上にセキュリティがあった気がします。

更に、会見でも何度か小林社長が言っていましたが、どうやら「不正検知システム」が導入されていた様です。しかし・・・今回問題があったとされる、海外IPからのアクセスやメールアドレス変更について、まったく検知できていません。

それを不正検知システムと呼ぶのでしょうか?(※だれか記者さんに突っ込んで欲しかった・・・)

おそらく基礎データが無い状態で検知システムが稼働していたか、初期設定を「激甘」にしてスタート時点の繁忙期を乗り切ろうとしていたのかと思います。

セブン&アイグループにはセブン銀行がいます。彼らも7Payの株主なのですが、あまり交流がなかった様です。かれらは当然金融の知見があるでしょうし、不正検知にも長けているはずです。そうしたグループ内の知見が活かされず、独自開発してスタートした・・・・そこを犯罪者に突かれたのではないでしょうか。

今回の不正アクセスに関しての記者からの質問に対して小林社長は「中国」と実名を挙げています。その他の国からの攻撃もあったのかも知れませんが、既にドジな中国籍の出し子2名が逮捕されている事から想像すると、

7pay不正、詐欺未遂の疑いで男2人逮捕 いずれも中国籍、背後に国際犯罪組織か - 芸能社会 - SANSPO.COM(サンスポ)

今回の7Payのスタートに完全に照準を合わせて(中国から)組織的犯罪を仕掛けてきたな、という印象です。想像をさらに膨らますと、7Payのソフトウェア周りの開発を担当した協力会社の中に、中国人プログラマ(又は内部協力者)が混じっていて「セキュリティが甘い」といった情報を事前に得ていたのではないでしょうか。でないと、サービス開始1-2日でこの被害にはならない気がします。

日本の金融、特に金融知見が無かったプレーヤーが市場参入するところが狙われている。そうした意識の上で、各事業者はキャッシュレス決済(=QRでは無いと思うのですが・・・)に取り組むべきなのではないか、今回の会見を見ていて強くそう思いました。

■日本人のためのパスワード2.0 ※JPAC様 ホームページ

7/8に日本プライバシー認証機構(JPAC)様からホワイトレポートをリリースしました。キタきつねとしての初執筆文章となります。「パスワードリスト攻撃」対策の参考として、ご一読頂ければ幸いです。

更新履歴

- 2019年7月6日AM(予約投稿)

- 2019年7月8日PM 誤記を一部修正

- 2019年7月9日AM 日本人のためのパスワード2.0の宣伝を追加