首都圏を中心に学習塾を展開する市進教育グループが年末に不正アクセスを受け一部ページが改ざんされていた事が報じられていました。

www.security-next.com

■公式発表

弊社マイページ改ざんに関するお詫び

同社によれば、サイトの更新に用いているアプリケーションが第三者による不正アクセスを受け、会員向けウェブサイト「市進マイページ」の一部が改ざんされたもの。会員専用ページへログインすると、悪意あるページが表示される状態となっていたため、同社では2019年12月25日10時半ごろ同サイトを閉鎖した。

同社では、サーバの全ファイルを攻撃前の状態に復元し、攻撃対象となったアプリケーションにおいて、更新できるIPアドレスを設定するなどアクセス制限を実施。さらにアプリケーションへアクセスするユーザーのパスワードを変更した上で、同日19時15分ごろに再開した。

今回の不正アクセスによる、会員の個人情報の流出については否定している。

(Security Next記事より引用)

◆キタきつねの所感

市進教育グループといえば、首都圏を中心に学習塾等を展開していて、たまにCMを拝見します。今回は不正アクセス被害は出てないとされていますが、何故取り上げるのか?と言うと、攻撃パターンが少し気になるからです。

るSecurity Nextの記事には書かれてませんでしたが、公式発表の方にはもう少し詳しい情報が掲載されていました。

弊社サイトの一部において、第三者からの不正アクセスにより改ざんされていることが判明したため、同サイトを2019年12月25日10時30分より同日19時15分まで閉鎖しておりました。ご利用いただいております会員の皆様におかれましては、ご迷惑をお掛けしましたことを、深くお詫び申し上げます。

■今回の事象について

サイトを更新するアプリケーションに対して外部から侵入し、サイトを書き換える攻撃がありました。

■対象ページ ※以下サイトの一部のページ

市進マイページ

https://my.ichishin.jp/mypage/

(公式発表より引用)

まず注目すべきなのが、不正アクセスによる被害を検知(確認)してサイトを閉鎖してから、対策を講じ約9時間でサイト復旧している事だと思います。冬季学習あるいは受験を控えた学生への影響が最小限で抑えようと関係者(IT部門)の対応が迅速であったのかと推察します。

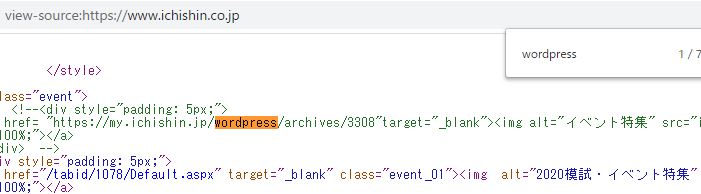

原因部分については、「サイトを更新するアプリケーション」が狙われた事が書かれています。CMSなので、Wordpress辺りかな?と思ってトップページのソースを見てみると・・・当たりの様でした。

会員サイト用のドメイン(https://my.ichishin.jp/)も同じですし、サイト更新用に使っていたCMSはWordpressである可能性は高そうです。

一方で対策内容を見ると、市進教育グループのセキュリティ体制(事前対応)には疑問を感じる部分がありました。

■主な対応内容

(1)サーバーの全ファイルを攻撃前の状態に変更

サーバー内の全ファイルをバックアップから攻撃前の状態に復元いたしました。

(2)今回攻撃対象となったアプリケーションにアクセス制限を設定

アプリケーションを更新可能な接続先アドレスの制限を強化いたしました。

(3)アプリケーションにアクセスするユーザーパスワードの変更

アプリケーションにアクセスするユーザーパスワードをすべて変更いたしました。

(公式発表より引用)

(1)はバックアップからの復元が迅速であった事を示唆しています。特に問題ないかと思います。(むしろランサム等の被害を受けて復元に手間取る企業が多数ある中、素晴らしい対応と言えるかと思います)

(2)は管理者ログインへのIPアクセス制限です。対策として妥当かと思います。

(3)は管理者パスワード強化です。欲を言えば2要素認証やリスクベース認証等が追加されると更に強固になると思いますが、緊急対応としては妥当で当然かと思います。

・・・では何が問題と感じたのか?

それは、(2)と(3)は事後対応では無く、事前対応でやっておけば、被害を受ける事が無かったという点です。今回は個人情報漏えいの被害は受けて無い様ですが、サイトの作りによっては会員DBまで不正侵入を許していた可能性もあるのです。

今回の様に、検知が比較的容易な、悪意のあるページに転送する、という攻撃ではなく、情報を吸い上げる様なJavaScriptをこっそりとページに仕込まれていた場合、個人情報漏えいまでつながった可能性もあったと思われます。

管理者アクセスが狙われてページが改ざんされるのは、EC-CUBEへの攻撃パターンと相通じるものがあります。その攻撃先が、EC-CUBEの管理者アクセスではなく、Wordpress等のCMSでの管理者アクセスだったというだけな気がします。

市進教育グループの対策内容から推察すると、(2)IPアクセス制限はされておらず、Wordpressの管理者ログインページには、URLさえ知っていれば(おそらく初期設定のままで私でも推測できるURLの気がしますが)誰でもアクセス可能だったのかと思います。さらに言えば、(3)管理者パスワードが容易に推測できた(あるいは他のサイトで使い回しをしていた事から狙われた)可能性が高いと言えそうです。

繰り返しになりますが、市進教育グループは事件対応として、9時間で(2)IPアクセス制限、(3)管理者パスワード強化を実現しているのです。ですが、

そんなに簡単にできる事であるならば、もっと早くやっておくべきだったのでは?

と思うのです。(他サイト運営者への気づきになると良いのですが)

余談ですが、狙われた会員ページも見てみましたが・・・EC-CUBE等の会員サイト構築(にも使える)外部パッケージ利用の痕跡は確認できませんでした。

本日もご来訪ありがとうございました。

Thank you for your visit.

更新履歴