AmazonやらAppleやらフィッシングメールが数多く飛んできますが、偽ページも進化しているようです。

www.security-next.com

大手通販サイト「Amazon」を装うフィッシング攻撃が確認されたとして、フィッシング対策協議会が注意喚起を行った。

「Amazon.co.jpにご登録のアカウント(名前、パスワード、その他個人情報)の確認」といった件名のフィッシングメールが報告されているもの。

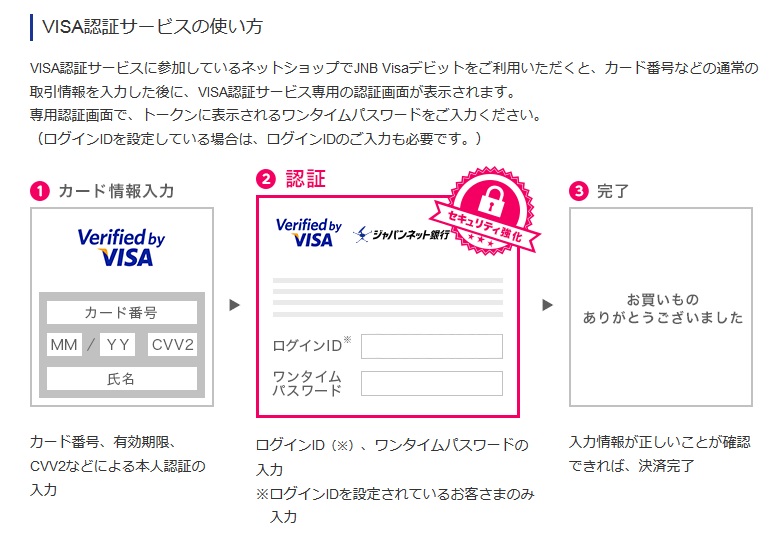

さらにクレジットカードの本人認証で不正利用を防止する「3Dセキュア」のIDやパスワードを詐取するページまで用意していた。

(Security Next記事より引用)

◆キタきつねの所感

アマゾンやAppleは知名度が高く、利用者も多いのでフィッシングの対象となりやすいのですが、フィッシング対策協議会の注意喚起を見ると、段々手がこんできている事を実感します。

画面遷移のイメージがついていたので、引用しますが、、、本物のページからソースをコピーして偽サイトを作っていると思われるので、本物との見分けがつかずに釣られてしまう方も多いかもしれません。今回のフィッシング手口のポイントは、クレジット番号を再入力させようとするところと、

Amazonでは採用されてない3Dセキュア(この画面は本物のAmazonでは出てきません)の画面でいかにも本物っぽく騙す部分と、、、ここでパスワード(パスフレーズ)まで窃取しようとしている事でしょうか。

この画面まで騙されて3Dセキュアのパスワードを入れてしまうと、ECサイトのほとんどで本人偽装が出来てしまうので、個人的な被害が限度額近くまで跳ね上がってしまう可能性が高いかと思います。

引用例には、ジャパンネット銀行というフィッシングで詐称された金融機関名があるので、参考までに、ジャパンネット銀行の本当の画面(例示)を見てみますと、

パスワードをワンタイムパスワード式の変えていますので、そもそもフィッシングは不成立に終わるとは思いますが、クレジットカード情報を窃取されないように、自分の使っている金融機関の決済ページがどうなっているか、あるいはAmazonがどんなページなのかを確認しておく方が良いかと思います。

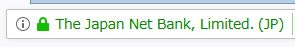

騙されやすい人は、きっとこのブログを見てないとは思いますが、よく言われる対策として、アンチウィルスソフトが検知してくれる事を期待するか、、あるいは自分でも出来る事として、URL欄の証明書を見るのも良いといわれています。多くの金融機関では緑色のEV証明書を使っていますので、ブラウザによって表示が違うかも知れませんが、緑の鍵(証明書)を確認するのも良いかと思います。

もっとも、私自身は、この手のフィッシングメールにひっかかかりにくいと思っています。それはフィッシングメールを読むメーラの設定をHTML形式ではなく、テキスト形式にしているからです。変なフィッシングページに飛ばそうとしていても、HTMLでなければ怪しげなURLが見えますので、識別は結構できているかなと思います。ご参考まで。

更新履歴