2月から実施されていたNOTICEの結果が公開されていました。正直・・・もっと悪い結果が出ると思っていました。

www.soumu.go.jp

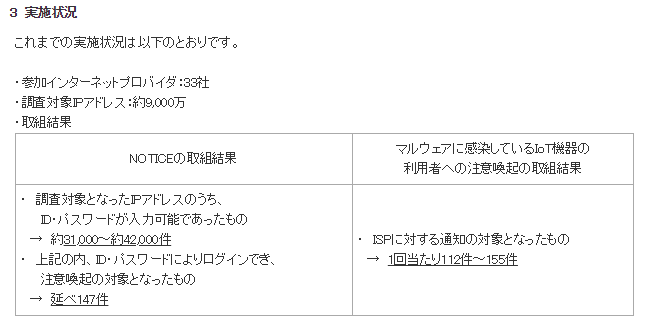

■実施状況の概要

IoT機器調査及び注意喚起の実施状況について

◆キタきつねの所感

あれ、こんなもんですか?と言うのが正直な感想です。脆弱なパスワードでIoT機器に(約100通りのIDとパスワードで)侵入できた端末数が、147件となったという結果なのだと思いますが、正直147台からのDDoS攻撃で東京五輪の公式ページや重要施設のサイトが落ちるとは思えません。

もっと脆弱なIoT機器が検出されると思い、先日つい出来心で、下記の記事を先走って書いたのですが・・・NICTが多額の予算をかけて調べた、正しい調査結果と違う様です。申し訳ありません。

foxsecurity.hatenablog.com

改めて全世界の管理レス監視カメラが掲載されているサイトを確認しました。記事を書いている6/29現在で日本国内では・・・2,060台のカメラが掲載されていました。

ここの管理者は、パスワード設定が無いか、初期パスワードの監視カメラを勝手に掲載していると書いているのですが・・・もしかすると、NICTに調査予算を出すより、ここの管理者にお金を払った方が良いスキャンが出来たのではないでしょうか・・・・

恐らく、これらの掲載カメラの大多数は、NOTICEだとID/パスワード入力が可能であった約3-4万台のIoT機器に分類される・・・のだろうと思いますが、気になる部分です。

既にマルウェア感染しているIoT機器(怪しげな通信を出している?)に関しては、文章が理解できずに困るのですが・・・総務省の本文(HP)では、「1回当たり112件~155件」とあるのですが、何が1回?というのがよく分かりませんでした。

一方で、別紙の「IoT機器調査及び注意喚起の実施状況について」を見ると、「1日当たり112件~155件」

となっています。想像するに、別紙の方が正解で、NOTICE調査期間中に1日平均112~155件の怪しげな通信を発するIoT機器(感染端末候補)をISPに通知しましたよ、という意味なのかなと愚考しますが、もし「1回」が正しいのであれば・・・意図するところがよく分かりません。(※もう少し補足文章を入れておいてほしいな・・・と)

いずれにせよ、東京五輪などに向けて攻撃が増加していく最中での調査だった事があったにせよ、意外と「見つからなかったな」というのが正直な感想です。

先日NOTICEとは違う取り組みが発表されていましたが、NOTICEの結果が「良すぎた」ので、パスワード設定よりも、実際に感染しているであろうIoT機器側の検知~テイクダウンに軸足を移したのかも知れません。

tech.nikkeibp.co.jp

更新履歴