FireEyeのランサムウェアに関する最新レポートが出ていました。

www.fireeye.com

キタきつねの所感

攻撃側は防衛側の体制が手薄な時間を狙う。泥棒が空き巣で狙うのと同様な行動パターンではありますが、気になるデータがまとめられていました。

■一般的な初期感染ベクター:RDP、フィッシング、水飲み場(Drive by download)

RDP、悪意のあるリンクまたは添付ファイルによるフィッシング、マルウェアのダウンロードによるドライブなど、複数のランサムウェアインシデントにまたがるいくつかの初期感染ベクトルに注目し、後続の活動を促進しました。RDPは2017年に頻繁に観察され、2018年と2019年に減少しました。これらのベクトルは、ランサムウェアがさまざまな手段で被害者の環境に侵入できることを示しています。

(FireEyeブログ記事より引用)※機械翻訳

キタきつねコメント

キタきつねコメント

フィッシングも以前に比べて非常に分かりにくいメール文面も増えてきていますが、一番警戒すべきはRDPです。この攻撃範疇には外部のメンテナンス会社も含まれます。

■ほとんどのランサムウェアの展開は、最初の感染から3日以上後に行われます

悪意のあるアクティビティの最初の証拠とランサムウェアの展開の間に経過した日数は、0〜299日の範囲でした。つまり、滞留時間の範囲は非常に広く、ほとんどの場合、最初のアクセスとランサムウェアの展開には時間差がありました。インシデントの75%について、悪意のあるアクティビティの最初の証拠とランサムウェアの展開の間に少なくとも3日が経過しました。

(FireEyeブログ記事より引用)※機械翻訳

キタきつねコメント

キタきつねコメント

攻撃者に内部ネットワークに3日も入り込まれている(防衛失敗)と考えるのではなく、侵害は仕方が無いとして、3日間も検知する(次善策)時間があると考えて、セキュリティ体制を構築する考えの方が正解な気がします。

■ほとんどの場合、数時間後に展開されるランサムウェア

調査したインシデントの76%で、ランサムウェアは被害者の環境で数時間後、つまり週末または平日の午前8時前または午後6時以降に、被害者のタイムゾーンと慣習的な週を使用して実行されました組織。この観察結果は、ほとんどの従業員が働いていなくても、攻撃者が働き続けることを強調しています。

一部の攻撃者は、修復作業が通常の勤務時間よりも遅く実行されることを想定して、営業時間後、週末、または休日中にランサムウェアを意図的に展開し、操作の潜在的な効果を最大化します。

(FireEyeブログ記事より引用)※機械翻訳

キタきつねコメント

キタきつねコメント

これは、人が裏側で関与して攻撃全体をコントロールしていると考えた方が自然です。IT部門の防御(シフト)体制は、どうしても夜間休日は手薄になりがちですし、場合によっては決定権者が不在な(寝ている)ケースもあるでしょう。その隙をついて攻撃する事で、ランサムの拡大が図れる、そうした戦略なのだと思います。

この調査データに関する記事を調べていると、ZDnet記事にマイクロソフトのソースへのリンクが書かれていました。

マイクロソフトは、この種のインシデントを「人間が操作するランサムウェア攻撃」と呼びます。先週公開されたレポートでは、OSメーカーは、ネットワークのセキュリティを確保し、「滞留時間」中および最終ペイロードをトリガーして企業をロックダウンする前に、ランサムウェアギャングを見つけるための検出ルールを設定するためのヒントを掲載しました。

(ZDNet記事より引用)※機械翻訳

こちらの記事も参考までリンクを貼っておきます。(結構長い記事です)各ランサムの攻撃パターンの分析もあるので、英語記事ではありますが、詳細を把握されたい方は記事をご覧になると良いかと思います。

www.microsoft.com

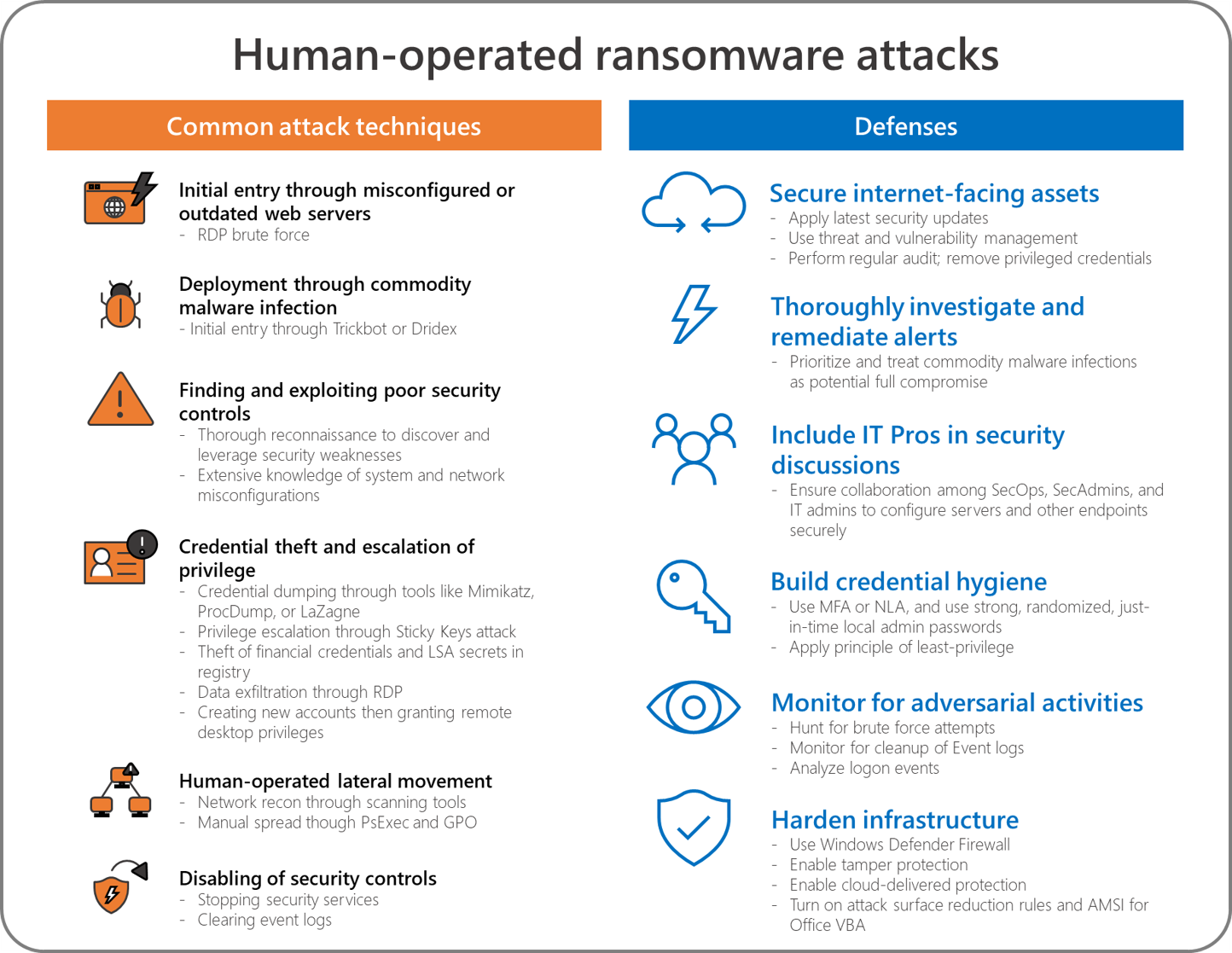

緩和策の部分(図含む)を引用します。

以下は、企業がより良いセキュリティ態勢を構築し、一般的なサイバー攻撃に対する耐性を高めるために適用できる関連する緩和アクションです。

- インターネットに面する資産を強化し、最新のセキュリティ更新を確実に適用します。脅威と脆弱性の管理を使用して、これらの資産を定期的に監査し、脆弱性、構成の誤り、疑わしいアクティビティがないか確認してください。

- Azure Multi-Factor Authentication(MFA)などのソリューションを使用したリモートデスクトップゲートウェイのセキュリティ保護。MFAゲートウェイがない場合は、ネットワークレベル認証(NLA)を有効にします。

- 最小特権の原則を実践し、資格のある衛生状態を維持します。ドメイン全体の管理レベルのサービスアカウントの使用を避けます。強力なランダム化されたジャストインタイムのローカル管理者パスワードを適用します。LAPSなどのツールを使用します。

- 総当たり攻撃を監視します。過剰な失敗した認証試行を確認します(WindowsセキュリティイベントID 4625)。

- イベントログ、特にセキュリティイベントログとPowerShell操作ログの消去を監視します。Microsoft Defender ATPは「イベントログがクリアされました」というアラートを生成し、これが発生するとWindowsがイベントID 1102を生成します。

- 改ざん防止機能をオンにして、攻撃者がセキュリティサービスを停止できないようにします。

- 高度な特権を持つアカウントがログオンし、資格情報を公開している場所を特定します。ログオンタイプ属性のログオンイベント(イベントID 4624)を監視および調査します。ドメイン管理者アカウントおよびその他の高い特権を持つアカウントは、ワークステーション上に存在してはなりません。

- Windows Defender Antivirus でクラウド提供の保護と自動サンプル送信を有効にします。これらの機能は、人工知能と機械学習を使用して、新しい未知の脅威を迅速に特定して阻止します。

- 資格情報の盗難、ランサムウェアアクティビティ、およびPsExecとWMIの疑わしい使用をブロックするルールを含む、攻撃対象領域の削減ルールを有効にします。武器化されたOfficeドキュメントを通じて開始された悪意のあるアクティビティに対処するには、OfficeアプリケーションOtherによって開始された高度なマクロアクティビティ、実行可能コンテンツ、プロセス作成、プロセスインジェクションをブロックするルールを使用します。これらのルールの影響を評価するには、それらを監査モードで展開します。

- Office 365がある場合は、Office VBAのAMSIをオンにします。

(Microsoftブログ記事より引用)※機械翻訳

併せて、FireEyeのホワイトペーパー(ランサム)もありましたので、参考リンクを貼っておきます。

・FireEyeホワイトペーパー(英語)

Ransomware Protection and Containment Strategies

本日もご来訪ありがとうございました。

Thank you for your visit.

更新履歴