スポーツ用品の通販サイトからカード情報が漏えいした様です。

www.security-next.com

公式発表(3/24)

2.個人情報流出状況

(1)原因

弊社が運営する「ステップスポーツオンラインショップ」のシステムの一部の脆弱性をついたことによる第三者の不正アクセスにより、ペイメントアプリケーションの改ざんが行われたため。

(2)個人情報流出の可能性があるお客様

2019 年 11 月 29 日~2019 年 12 月 3 日の期間中に「ステップスポーツオンラインショップ」においてクレジットカード決済をされたお客様 63 名で、流出した可能性のある情報は以下のとりです。

・カード名義人名

・クレジットカード番号

・有効期限

・セキュリティコード

(公式発表より引用)

キタきつねの所感

侵害期間は5日と、較的軽微な被害(63件)なカード情報漏えい事件です。その理由は公式発表にありました。

1.経緯

2019 年 12 月 3 日、弊社委託のシステム会社から、弊社サイトを利用したお客様のクレジットカード情報の流出懸念について連絡を受け、2019 年 12 月 3 日弊社が運営する「ステップスポーツオンラインショップ」でのカード決済を停止いたしました。

(公式発表より引用)

ECサイト側の検知が(比較的)早かった事にある様です。

情報漏えい事件を数多く取り上げる私が言うはどうかと思いますが、もはやECサイトが侵害を受ける事が当たり前になりつつある中では、委託先のシステム会社の「検知」が早かった事例と言っても良いのかと思います。※事故対応アワードに出る事件規模でもなさそうですが・・・

とは言え、「委託先のシステム会社」にも問題が無かった訳ではありません。

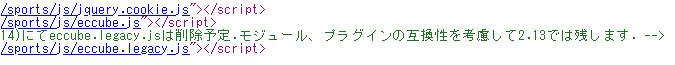

侵害を受けたステップスポーツのサイトを調査してみると、比較的すんなりとEC-CUBE利用が判明しました。

※v2.13で特有の痕跡(コメントアウト)がありました。

「<!-- #2342 次期メジャーバージョン(2.14)にてeccube.legacy.jsは削除予定.モジュール、プラグインの互換性を考慮して2.13では残します. -->」

侵害を受けたのは「2019年11月29日~2019年12月3日」です。侵害期間こそ短いものの、11月末の時点で「EC-CUBE 2系(v2)を使っている」事について、委託先のシステム会社が元々のサイト構築開発まで請け負っていたのだと仮定すれば、その事自体には大きな問題があったと思います。

EC-CUBEの注意喚起は昨年12月20日ですので、それより前に侵害を検知しているとは言え、運用元(ステップスポーツ)及びシステム会社は、EC-CUBE2系での事件が頻発している事をもっと真摯に受け止めているべきだったかと思います。

少なくても、情報セキュリティに対して運営元より知見を持つ(べき)システム会社は、警戒を強め、運用監視をもっと出来ていた(決済ページのWeb改ざん検知が最も有効だったと思いますが・・・)可能性があるのではないでしょうか。

www.ec-cube.net

余談です。

EC-CUBEのv2.13のリリースは2013年です。2019年にv2.17が出ているのでv2系はサポートが継続されている状態ではありますが、元々は2015年にサポート終了(v2.13.5)だった事を考えると、5年前に一度サポート終了がされていた2系(v2)利用にはリスクが伴う事を承知の上でEC-CUBEユーザ(EC加盟店)は使うべきだと思います。

本日もご来訪ありがとうございました。

Thank you for your visit.

更新履歴