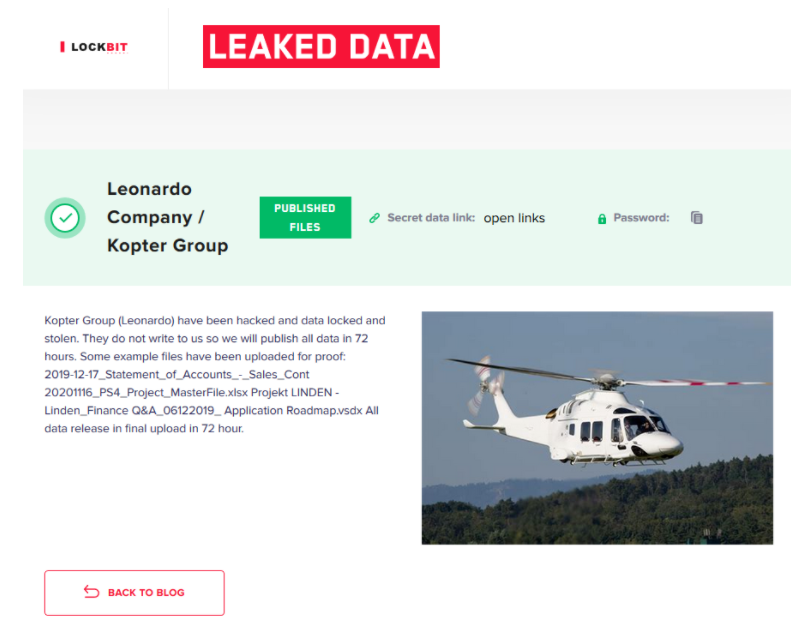

新たなランサム被害が報じられていました。スイスのヘリコプターメーカーKopterがLOCKBITランサムウェアにより2重脅迫を受け、脅迫を拒否した事により内部情報(機密情報)を公開された様です。

www.zdnet.com

ヘリコプターメーカーの Kopter は、ハッカーが内部ネットワークを侵害し、会社のファイルを暗号化した後、ランサムウェア攻撃の犠牲になりました。

コプターがハッカーとの関わりを拒否した後、ランサムウェアギャングは金曜日にインターネット上で会社のファイルのいくつかを公開しました。

(中略)

Kopterのデータは、ダークウェブでホストされ、LockBit ランサムウェアギャングによって運営されているブログで公開されてい ます。このサイトで共有されるファイルには、ビジネスドキュメント、内部プロジェクト、およびさまざまな航空宇宙および防衛産業の標準が含まれます。

(ZDNet記事より引用)※機械翻訳

公式発表(Kopter)

キタきつねの所感

Kopterは2007年に設立された、多目的ヘリコプターの製造ベンダーで、2020年4月にイタリアのLeonardoに買収されました。

SH09など5~8席の完全カーボン複合素材や視認性の高いコックピット等を特徴としたヘリコプターを製造しており、比較的新しい企業です。

Kopterの企業情報がLOCKBITランサムウェアに公開されました。

※とは言えKopter社は公式にはランサム被害を受けた事を公表してない様です。

※ZDNetの記事から画像を引用

このリーク情報に書かれた内容を見てみると、72時間以内に支払いに応じなかったので、セールス情報、プロジェクト情報、ファイナンスQA、ロードマップといった情報をサンプルとして開示し、(更に72時間経てば)最終的に全てのデータベースを公開するとあります。

ZDNetの記事では、航空宇宙や防衛産業としての情報も含まれていると書かれており、日本企業も被害を受けた企業が出ていますが、(巨額の身代金を払う可能性がある)重要インフラ企業が全世界的に狙われている事を改めて認識させます。

侵害ルートが気になったのですが、流石ZDNetと言うべきか、VPN装置の脆弱性(パスワード)経由であった事が取材結果として書かれていました。

LockBitランサムウェアのオペレーターは、先週、弱いパスワードを使用し、2要素認証(2FA)が有効になっていないVPNアプライアンスを悪用して、Kopterのネットワークを侵害したとZDNetに メールで伝え ました。

(ZDNet記事より引用)※機械翻訳

今更言うまでも無い事ではありますが、VPNやRDPの特権ID、あるいは不十分なパッチ当てなどによる脆弱性を突かれて企業ネットワークに侵害された際には、企業情報の不正窃取や、ランサム被害を受けるリスク(影響範囲)は非常に高くなります。

防衛側として当然集中的に守るべき箇所なのですが、他社でも被害が多発しているにも関わらず、(重要インフラ)企業の防衛意識が低すぎる気がします。

VPNやRDPの接続がある場合、多要素認証は必須と言っても過言ではありません。

金融業界(PCI DSS)では2013年のv3.0が出た段階から、必須事項として要件に書かれていますが、他業界では未だに重要機器の保護がIDとパスワードで十分だと考え、パッチ当てが遅くても仕方が無い(問題がない)と「甘く考えている」点を、攻撃(ランサムオペレータ)側がビジネスとして的確に狙ってきている、この事に早く気づくべきです。

LOCKBITは国内企業でも被害が出ています。今年8月には安川電機が中国の現地法人で被害を受け、工場の操業を1日止めたと報じられています。

www.sankeibiz.jp

この際の侵入ルートはメール添付のマルウェアだった様ですが、ランサムオペレータ側はあの手この手で、大手企業に侵入しようとしていると考えるべきであり、VPN/RDPの要塞化、そして従業員のテレワーク環境における”セキュリティ教育”をまずは優先して企業は取り組むべきかと思います。

本日もご来訪ありがとうございました。

Thank you for your visit. Let me know your thoughts in the comments.

更新履歴