32.7億件のアカウント情報(Combコレクション)が人気サイバー犯罪者フォーラムRaidForumsにおいて2ドルで販売されていた様ですが、どうやら2ドルの価値も無い(質が悪い)と評価された様です。

threatpost.com

約32.7億の盗まれたアカウントのログインが、「COMB」コレクションのRaidForums英語サイバー犯罪コミュニティに投稿されました。

研究者によると、「多くの違反の編集」(略してCOMB)がサイバー地下でリークされました。いわゆるCOMBには、クリアテキストの電子メールアドレスとパスワードの驚異的な32.7億の固有の組み合わせが含まれています。

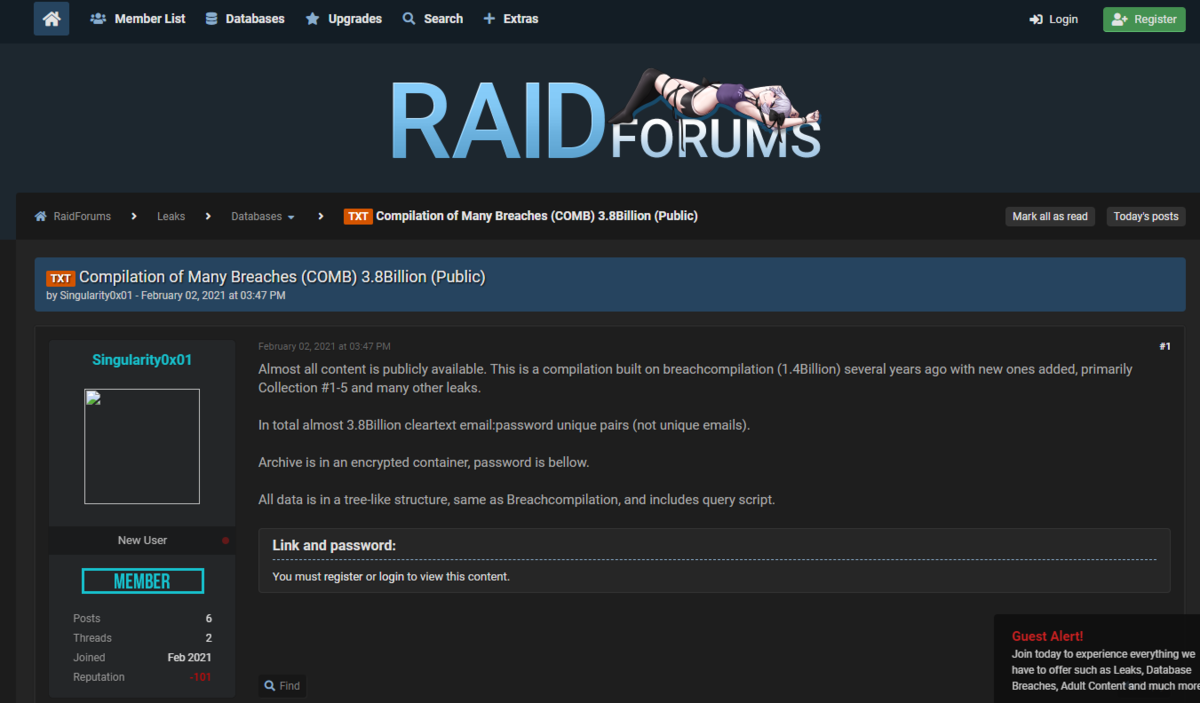

トローブは、Netflix、LinkedIn、エクスプロイトなどの資格情報を含む、過去の侵害から盗まれた古いデータをまとめた集約データベースです。COMB –それをオンラインで投稿した人によってその名前が付けられた–は、2月2日に「Singularity0x01」と呼ばれるユーザーによって最初に公開されたと研究者はThreatpostに語った。

(Threatpost記事より引用)※機械翻訳

キタきつねの所感

2月2日にユーザー(Singularity0x01)によってリークされた情報は、平文の電子メールとパスワードの組み合わせが含まれており、タイトルでは38億件とありますが、分析をした研究者によると32.7億件のデータだった様です。

データは、LinkedIn、Netflix等で過去に漏えいしたデータを元に構成されており、2019年にCollection Combとしてリークされたデータ等、過去に別なユーザーによってリーク(販売)されたデータを再構成しているもので、目新しいものが無かった事もあり、データの質に対するフォーラムの評価は低く、「2ドルの価値は無かった」と判断されている様です。

「一部のユーザーは、ファイルが破損し、ファイルが欠落しており、資格情報の総数が宣伝よりも少なく、データの品質が低いと主張しました」と彼は言います。キャッシュの代金を支払ったメンバーにとって、ほとんどはがっかりしたままでした。大きなリークではなく、ユーザーSingularity0x01がRaidForumsでペルソナノングラタになりつつあります。

(Threatpost記事より引用)※機械翻訳

既に投稿は削除されていますが、実際に調べてみた所、以下の投稿だった様です。

2021年2月2日 03:47 PM

ほぼ全てのコンテンツが公開されています。これは数年前のBRECHECOMPILATION(14億)をベースに、Collection #1~5を中心に新しいものを追加したもので、他にも多くのリークが含まれています。

合計でほぼ38億個のクリアテキストの電子メールとパスワードのユニークなペア(ユニークな電子メールではない)が含まれています。

アーカイブは暗号化された容器にある、パスワードはうなり声である。

すべてのデータは、Breachcompilationと同じように、ツリー状の構造になっており、クエリスクリプトが含まれています。

※機械翻訳の読みづらさはご容赦頂くとして、Collection#1-5を少し解説しておきます。2019年に大きな話題となったのがCollectionのデータダンプシリーズで、全体で約1TBのデータ(メールアドレス、携帯電話番号、パスワード等)がリークされました。今回の32.7億件は多いのは間違いありませんが、Collectionのデータがかなりの比率を占めていて(約14億件と分析されています)他も既にリークされているデータの再編集データだとすれば、サイバー犯罪者側から見れば「既に持っている」データであり、「鮮度が古い」リークデータであるとして低い評価になったと考えられます。

threatpost.com

実際の評価の部分を見てみると、一番下の評判(Reputation)がマイナス評価となっています。フォーラムのルール違反(隠されたコンテンツ漏えい)もありSigularity0x01はRaidForumsから2/8にBANされた(当該投稿も削除された)様ですが、数十億件のアカウント情報が2ドルの価値も無いという(潜在的な攻撃者の)評価には、正直驚きました。

つまり、(一定レベル以上の)ハッカーは、情報の「質」、つまり最新のアカウント情報(鮮度)を強く求めており、すぐに攻撃に使いたがっていると考えるべきかと思います。

また、RaidForumsに参加する一定レベル以上のハッカーは役に立たない(攻撃効率が悪い)と評するこうしたデータでも、初心者レベルのハッカーであれば話は別かも知れません。ただ同然のデータを利用して、総当たり攻撃(ブルートフォース攻撃)や不正アクセス、BEC詐欺を仕掛け、金銭情報や個人情報の窃取のみならず、次の攻撃につなげてくる事は十分に考えられます。

・パスワードを使いまわさない

・多要素(多段階認証)を設定する

といった、基本的な対策がしっかり出来ているかが改めて問われている気がします。

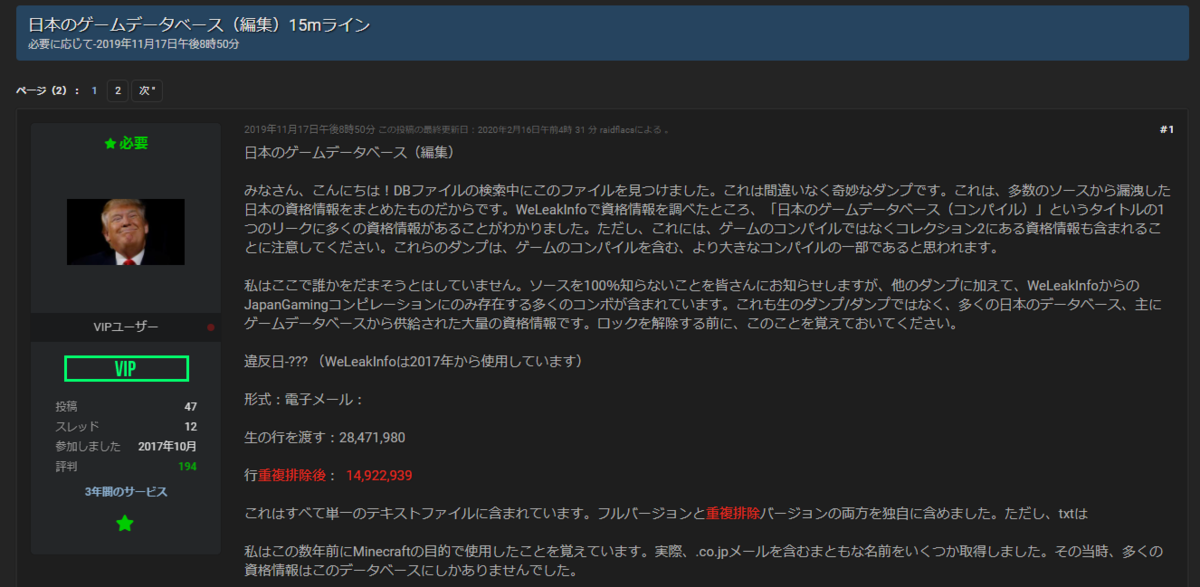

余談です。RaidForumsを久しぶりに調べていて、2019年の投稿が気になりました。日本の複数のゲームサイト から流出したと見られる1,500万件のアカウント情報はまだ現役でリークされていました。

※カプコンは35万件、SONYは7700万件・・・とCollection#2データが混じっているとは言え、元ソースがどこなのか分かりませんでした。

2019年11月17日午後8時50分この投稿の最終更新日:2020年2月16日午前4時31分raidflacsによる。

日本のゲームデータベース(編集)

みなさん、こんにちは!DBファイルの検索中にこのファイルを見つけました。これは間違いなく奇妙なダンプです。これは、多数のソースから漏洩した日本の資格情報をまとめたものだからです。WeLeakInfoで資格情報を調べたところ、「日本のゲームデータベース(コンパイル)」というタイトルの1つのリークに多くの資格情報があることがわかりました。ただし、これには、ゲームのコンパイルではなくコレクション2にある資格情報も含まれることに注意してください。これらのダンプは、ゲームのコンパイルを含む、より大きなコンパイルの一部であると思われます。

私はここで誰かをだまそうとはしていません。ソースを100%知らないことを皆さんにお知らせしますが、他のダンプに加えて、WeLeakInfoからのJapanGamingコンピレーションにのみ存在する多くのコンボが含まれています。これも生のダンプ/ダンプではなく、多くの日本のデータベース、主にゲームデータベースから供給された大量の資格情報です。ロックを解除する前に、このことを覚えておいてください。

違反日-??? (WeLeakInfoは2017年から使用しています)

形式:電子メール:

生の行を渡す:28,471,980

行重複排除後: 14,922,939

これはすべて単一のテキストファイルに含まれています。フルバージョンと重複排除バージョンの両方を独自に含めました。ただし、txtは

私はこの数年前にMinecraftの目的で使用したことを覚えています。実際、.co.jpメールを含むまともな名前をいくつか取得しました。その当時、多くの資格情報はこのデータベースにしかありませんでした。

本日もご来訪ありがとうございました。

Thank you for your visit. Let me know your thoughts in the comments.

更新履歴