ブラックハットUSAの記事が(復活した)Info Sec Magazineにいくつか出ていました。中でも気になったのが「日本のカプセルホテル」に関する以下の記事です。

www.infosecurity-magazine.com

セキュリティ研究者のKyaSupaは、休暇中に日本のカプセルホテルに滞在していて、騒がしい隣人がいました。

毎日午前2時頃、隣人は電話で大声で電話をかけます。スパは隣人にそんなにうるさくないように丁寧に頼んだが、隣人は耳を貸さなかった。次に起こったのは、Black Hat US 2021ハイブリッドイベントでのSupaのセッションの主題でした。そこでは、ホテルのシステムをハッキングして、騒がしい隣人であるBobに戻る方法を詳しく説明しました。

「何人かの人々は何も真剣に受け止めない」とスパはボブについて言った。「だから、彼の部屋を管理して、彼に素敵な夜を過ごせるといいなと思いました。」

キタきつねの所感

本日の教訓:「ホワイトハットハッカーを怒らせてはいけない」

毎日夜中に大声の電話を聞かされるという経験はあまり受けた事はありませんが、例えそれが時差のある海外への大事なビジネスコールであったとしても、何の関係の無い隣室の方に配慮しない事は非難に値するかと思います。

記事には書かれていませんが、連日の事であるならば、ホテル側が注意すべき、あるいは部屋(POD)の場所を変更すべきだと思うのですが、その選択肢が有効でなかった場合に、フランス人のホワイトハッカーが考えた対抗策は、ノイジーな隣室の主やホテル側にとって教訓のあるものになってしまった様です。

正直に言えば、ブラックハットと日本のカプセルホテル。両者に交わるポイントがあるとは思いもよりませんでしたが、舞台となったホテルは、スマートカプセルホテルと呼んだ方が適切な場所かも知れません。

スパが泊まっていたカプセルホテルは高度に自動化されていました。各部屋にはiPadがあり、照明、扇風機、ソファに変換できる調節可能なベッドなど、小さな部屋の設備を制御できました。

部屋を調べた後、Supaはまた、各部屋に、部屋の操作を制御する日本のベンダーNasnosのモノのインターネット(IoT)ゲートウェイ制御デバイスのペアがあることを発見しました。Nasnosデバイスに接続したiPadは、Appleがガイド付きアクセスと呼んでいるものにロックダウンされていました。これは、1つのアプリケーションのみへのアクセスを制限します。

ガイド付きアクセスは当初、SupaがiPadの他の機能にアクセスすることを許可しませんでしたが、彼はそれを回避する簡単な方法を考え出しました。iPadの電力を使い果たしてから再起動するだけで、ガイド付きアクセスをバイパスしてデバイスを完全に制御することができました。

(Info security Magazine記事より引用)※機械翻訳

残念ながらセキュリティ設定が適切であるかどうかについて、カプセルホテル側はもう1段階、サービス開始前のチェック(あるいは事後のチェック)を強めるべきだったのかと思います。 ※異常系テストのシナリオが甘かった気がします。

※8/7追記 Wiredに関連記事が出ていましたので追記します。(動画を見る限り、宿泊したホテルは私の想像と同じだった様です)

wired.jp

参考:公開された動画

youtu.be

記事に名前が出てきたので、URLを貼っておきますが、Nasnosはスマホやタブレットを使って、照明や目覚まし時計、カーテン等のIoT機器を制御できるホームオートメーションの専門メーカーの様です。

www.nasnos.com

快適なスマートホーム(ホテル)を実現できるこれらの機器群ですが、それも正常の使い方が出来ている場合です。そのコントロールが、安眠を妨げられたと不満を持つホワイトハットハッカーの隣人に奪われてしまった場合、快適な夜を過ごす・・・とはいかなくなる様です。

スキャンツールを使用して、SupaはNasnosアクセスポイントを検出し、安全でないWEPプロトコルで保護されていることに気づきました。怪我にさらに侮辱を加えると、Supaは、各カプセルルームのIoTデバイスを制御していたゲートウェイデバイスがデフォルトのパスワード-1、2、3、4、5を使用していることを発見しました。

ライトのオンとオフを切り替えたり、ベッドを調整したりするときに、自分の部屋のデータトラフィックを観察することで、Supaは自分のラップトップを使用してすべてを制御する方法を理解することができました。いくつかの追加調査の後、Supaは特定の部屋の特定のルーターにアクセスする方法を見つけることもできました。その知識があれば、彼は騒がしい隣人のボブのように、別のゲストの部屋の機能を制御することができました。

しかし、ボブの部屋の照明をオン/オフするだけでは、スパには十分ではありませんでした。彼はもっと破壊的なことをしたかった。Supaがやったことは、ベッドをソファに折りたたんで、ライトをオン/オフする2時間ごとに実行されるスクリプトを書くことでした。

「彼は素晴らしい夜を過ごしたと確信している」とスパはボブについて語った。「将来、彼が隣人をもっと尊重してくれることを願っています。」

(Info security Magazine記事より引用)※機械翻訳

2時間置きに目覚まし時計が鳴り響くと、隣室で寝ているSupa氏(ホワイトハッカー)にも影響が出てしまう可能性があったから、この程度で済んだのかと思いますが、どんな状況でソノカタが朝を迎えたのか想像が膨らみます。

記事にセキュリティ関係の方なら、ほぼ全ての方がその「危険性」を理解しているであろう、WEPが使われていたと書かれていたので調べてみたのですが、Nasnos社は自社の顧客に対してあまり良いセキュリティ設定の説明をしてない様に思えます。

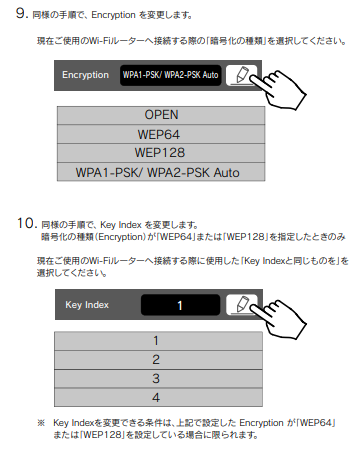

攻撃を受けたであろうWi-FIコントローラー(CS8700)の取扱い説明書が掲載されていたので、こちらを見てみると、WPA-2が辛うじてあるものの、WPA1-PSKと併用方式の様ですので、WEP方式よりはマシなものの、WPA1にも脆弱性がありますのでやり手のホワイトハットハッカーには簡単に突破されてしまうかも知れません。

※表示順番についても、OPEN>WEP・・・ではなく、逆にするべきな気がします。

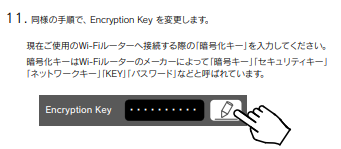

問題だと思ったのが、10に注意書きに「暗号化の種類(Encryption)が「WEP64」または「WEP128」を指定したときのみ」との表記です。

この記載を読むと、あまり考えずに、脆弱性があるWEPを選択するユーザ(管理者)が出てくる事は容易に推測できます。

※WEPを選択しても問題が無いとベンダーが言っている様にも思えます

因みに・・・Encryption Keyのデフォルト値(初期値)はマニュアルには書かれていませんでしたので、初期設定でホテル側が「12345」を設定した可能性が高いのではないでしょうか。

※8/7Wired記事を受けて補足:上記のデフォルト値のパスは講演用にデフォルメされたものだった様ですが、かなり簡単なものだった様です。最初の4文字しか違わなかったと記事に書かれていた事を考えると、例えば部屋番号+固有名(ホテル名称)といったものだったのかなと推測します。この研究者は総当たり攻撃で他の客室のパスを簡単に解読したとあります。

数日後にホテルに戻ってきた彼は、別の部屋に泊まることになった。その部屋のルーターのパスワードを解読してみると、最初のパスワードとは4文字しか違わなかったという。パスワードがランダム化されていなかったことから、彼はカプセルホテルのほかの客室のすべてのパスワードを総当たり攻撃で簡単に解読できた。

(Wired記事より引用)

想像が過分に入りますが、ベンダー側、ホテル側双方に、「深夜の通話をする宿泊者」が寝れなくなった原因を抱えていた様に思えます。

先進的なスマートホテルであればこそ、セキュリティ(脆弱性)には通常のホテル以上に気を付けるべきだったのかと思いますが、この条件に比較的”近い”ホテルは、以下の所な気がします。

※H.I.S.が運営する「変なホテル」かとも思ったのですがカプセルホテルは運営していない様ですし、検索して引っかかったのは

※記事にはiPadとありましたが、HPではiPodのコントローラー(貸出)と差分があります。(8/7追記:Wiredの記事にはipodとあるのでInfoSecMagazineの記事=iPadの方が誤植な気がします。)

www.themillennials.jp

youtu.be

いつか泊りに行く事があれば、私も「実証実験」をしてみたいものです。

※ブラックハットで発表した研究者は既にホテル側に上記の脆弱性を通知し、ホテル側は修正対応済との事です。

本日もご来訪ありがとうございました。

Thank you for your visit. Let me know your thoughts in the comments.

更新履歴

- 2021年8月6日 AM

- 2021年8月7日 AM Wiredの関連記事を受けて追記