大手のカード会社であっても、隙があれば襲われる時代になったと感じるニュースでした。三井住友カードもリスト型攻撃を受けてしまったと報じられていました。

www.nikkei.com

三井住友カードは23日、会員向けスマートフォンアプリ「三井住友カードVpassアプリ」において、第三者による1万6756件の不正ログインがあった可能性があると発表した。19日の定期的なモニタリングで判明し、顧客の氏名や利用明細などが閲覧された可能性があるという。

三井住友カードによると、クレジットカード番号などの閲覧や金銭取引の際には、さらに別の認証が必要になるため、今回の不正ログインで金銭的な被害が生じる可能性はないとしている。また、IDやパスワードが流出した痕跡はなく、第三者が他のサービスから入手したIDやパスワードを用いて不正アクセスを試みる「リスト型攻撃」だったとみている。約500万件の不正ログインが試みられたという。

同社は不正ログインがあったIDについてはパスワードを無効にするとともに、顧客にパスワードの変更などを依頼している。

(日経新聞記事より引用)

■公式発表 弊社会員向けスマートフォンアプリでの不正ログインについて

◆キタきつねの所感

三井住友カードのVpassアプリ(スマホ)へのリスト型攻撃は、成功率でみると

1万6756件/500万件 =約0.3%

ですので、リストのヒット率(不正試行の成功率)は、そんなに高くはありません。

また、もともとVpassアプリは、ユーザ側から見るとカード使用状況の確認がメインな方が多いのではないでしょうか?一部の方はMoneyTreeとの連携で家計管理を使っている方も居るかと思いますが、カード紛失・盗難の連絡、キャンペーン情報などしか使える機能がありません。そうした意味では、攻撃(ハッカー)側は、労力の割には成功の果実は小さい気がします。

それでは何故攻撃側は、Webサイトを攻撃しなかったのでしょうか?

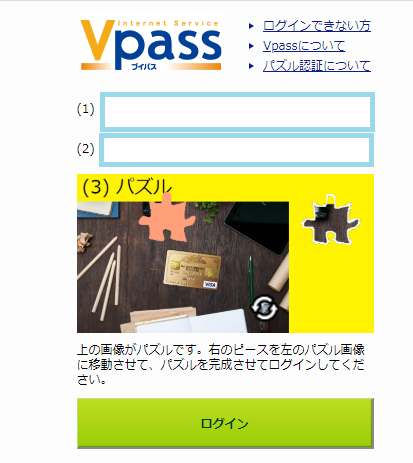

おそらく、リスト攻撃に対して「パズル認証」(Capy)が一定の効果を上げたのだと思います。

スマホアプリ側には「パズル認証」は導入されてないので、今回攻撃として狙われたのではないでしょうか。

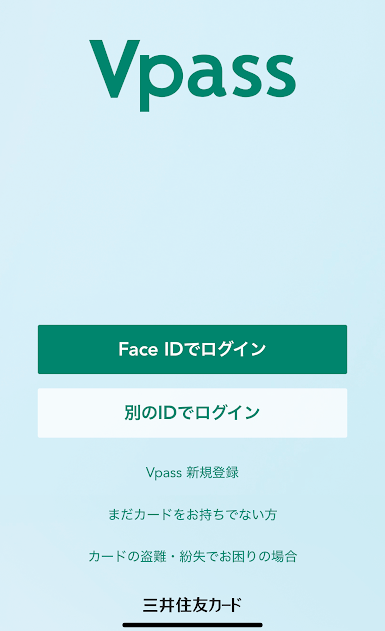

今回攻撃を受けたスマホアプリ側は、例えばiOSではFaceIDとの連携が実装されています。

しかしこちらは、Webログインにおける「パズル認証」の様に必須ではないので、多くのユーザがIDとパスワードでの認証を選択していた(デフォルトのままだった)のかと思います。

Webとスマホでセキュリティ実装に差分が出る事、あるいはスマホの普及率を考えると、パスワードリスト攻撃に対してWebのログイン認証と同様に、スマホのログイン認証も強化しなければならないサービス事業者は多いかも知れません。

もっと大胆に言えば、スマホの生体認証機能(敢えてSMS-OTPとは言いません)をオプションではなく、必須化すべきなのではないでしょうか?

余談です。

三井住友カードは23日、会員向けスマートフォンアプリ「三井住友カードVpassアプリ」において、第三者による1万6756件の不正ログインがあった可能性があると発表した。19日の定期的なモニタリングで判明し、顧客の氏名や利用明細などが閲覧された可能性があるという。

(日経新聞記事より引用)

内部の定期的モニタリングで今回のパスワードリスト攻撃を見つけた、とありますが、500万件の大量のログイン試行(しかも失敗が99%以上=498万件以上)があって、定期的なモニタリングのタイミングまで分からなかったという事は、三井住友カードは、(スマホアプリの)ログイン試行に対してリアルタイム監視をしてなかった事になります。

大手カード会社であるが故に数万件・・という不正試行が正常の試行と判断つかなかった・・というのは分からなくもないのですが、約500万件の不正試行が短時間で行われたとも思えませんので、下手をすると数日に渡った大量の不正試行を気づけない、ここにも三井住友カードのセキュリティ体制に問題があったと言えるのではないでしょうか。

さらに余談です。私も三井住友カード会員の1人ですが、事件後のユーザに対する説明(告知)は問題があります。(もっと会員は怒ってもいいのではないでしょうか?)

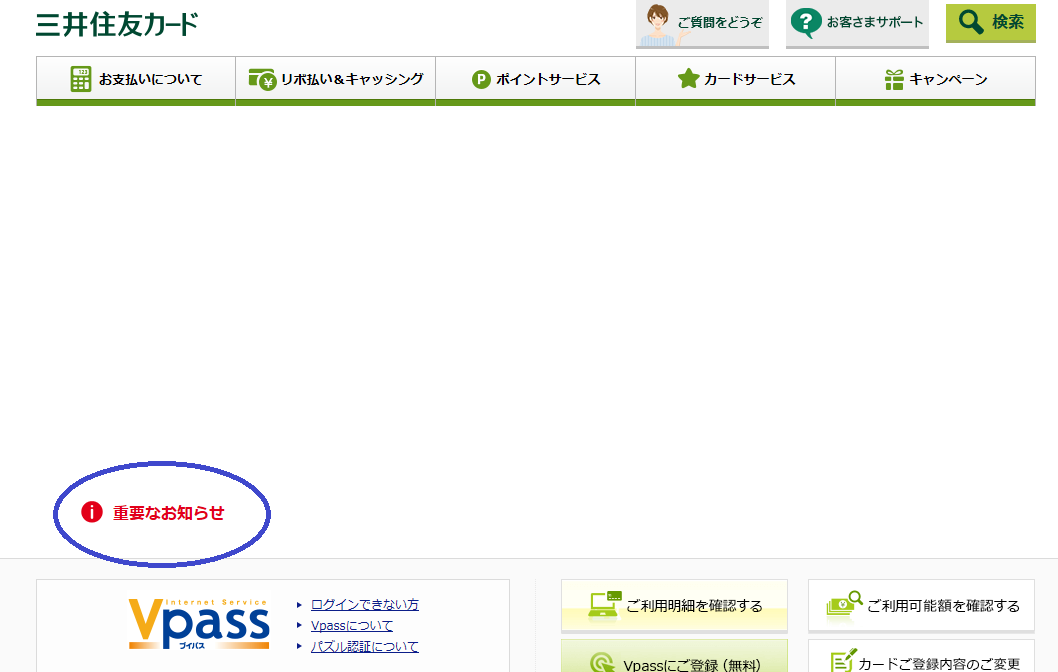

パスワード侵害を受けた対象ではなさそうので、私に告知メールが来なかったのは仕方が無いとしても、日経新聞やその他メディアで、パスワードリスト攻撃の報道/記事が出て、不安に思ってVpassのトップページ(Vpassアプリ)を見てもトップ画面には何も告知が出てきません。

いくつかのニュースサイトを見て、コーポレートのニュースリリースにリリースが出ている事を気づきましたが、VpassのWebトップページ(クレジットカード会員トップ)に「何も告知が無い」のは、会員の事を考えているとは思えず、この件を一般ユーザの目に触れさせたくない(隠ぺいしたい)意図でもあるのか?とも考えてししまいます。 ※ユーザ告知という点では問題かと思います。

VpassのWebトップページ(クレジットカード会員トップ)は、ブラウザ3つ(Edge、Chrome、Firefox)を使って確認しましたが、一瞬だけ「重要なお知らせ」らしきものが出ますが、すぐ見えなくなります。

バグなのか、IEだけでチューニングした告知なのか、(あるいは私の環境のセキュリティ設定の影響なのか・・・)は分かりませんが、もしかすると、正直、ちゃんと下記の(カード会員向け)「インフォメーション」に書いておいて欲しいのです。

※もっと言えば、このバグの様な表示の原因は何なのかは(慌てて検証なしにWebページを変えた?)も非常に気になります。

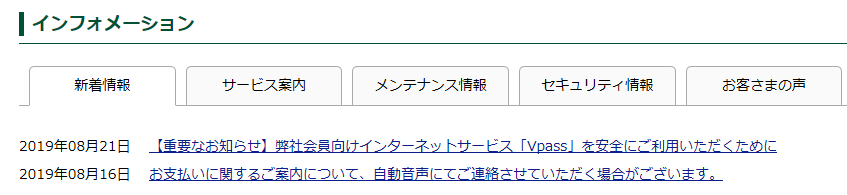

8/21にある【重要なお知らせ】が今回の事件の事かな?と思って読んでみましたが、、、

中身は、23日に発表されたリスト型攻撃に関連する内容ではありますが、事件についてのリンクもありませんし、カード会員は、何とか気づいてコーポレート側のリリースを見なければ、事件の正式経緯内容を知る事が出来ないのは、やはり三井住友カードの告知の仕方を考えて直してもらいたい所です。

■日本人のためのパスワード2.0 ※JPAC様 ホームページ

7/8に日本プライバシー認証機構(JPAC)様からホワイトレポートをリリースしました。キタきつねとしての初執筆文章となります。「パスワードリスト攻撃」対策の参考として、ご一読頂ければ幸いです。

更新履歴