ホームセンターを展開するコーナンがPayサービスを開始していたのを、この記事を読んで初めて知りました。雨後の筍の様に●●Payが立ち上がっている気がしますが、同時にそれはハッカーに狙われる対象が増えている事でもあります。

www.itmedia.co.jp

ホームセンター「コーナン」を運営するコーナン商事は7月24日、独自の電子マネー「コーナンPay」で不正ログインが相次いだとして、サービスを一時停止したと発表した。現時点で金銭に関わる被害は確認していないという。

(中略)

コーナンPayのアカウント発行手続きを行う正規のアドレス「noreply@value-wallet.com」から、不特定多数に「コーナンPay サービスアカウント発行のご案内」と題したメールが届いていることを23日に同社が確認した。このメールは、コーナンPayに登録していないメールアドレスを使ってログインを試みたときに自動送信されるもので、何者かが他人のメールアドレスを入力して不正ログインを試みた可能性があるという。

(ITMedia記事より引用)

■公式発表 コーナンPayサービス一時停止に関するお知らせ

コーナンPayサービス提供の一時停止について(第2報)

◆キタきつねの所感

公式発表をされている内容だけ見ると、パスワードリスト攻撃による不正ログイン試行なのかなと思うのですが、ロケットニュースにこの事件に関連したと思える7/24記事があり、この内容を読むと、フィッシングメール攻撃での不正ログイン試行の可能性が高いのかと思います。

rocketnews24.com

「設定したパスワードは」と書かれていることから、おそらく「メールアドレス&パスワード」の組み合わせや、そのほか個人情報を入力する画面に飛ぶのだと推測されるが、やたらと長いURLが見たまんま怪しすぎる。絶対に踏んではなならないURLであることは明白なのだが……

いちおう、Android用のページにもPCから飛んでみたのだが、同じく「Not Found」とのこと。メールには「URLの有効期限は24時間」と書かれていたが、早々に閉店ガラガラしたようだ。

・コーナンに聞いてみた!

以上のように、不可解な点がいくつもある時点で迷惑メール確定なのだが、念のため、本当のコーナンPayカスタマーサポートに電話をし、本物なのか偽物なのかを聞いてみたところ、以下のような返答だった。

・多数の方よりお問い合わせ頂いております。

・第三者により勝手に送られたメールかと思われます。

・コーナンから送ったメールではありません。

──とのことで、やはり予想通り「迷惑メール」とのことだった。また現在、さらなる調査を進めているらしく、調査が完了したらコーナンのHP等で調査結果をお知らせするとのことである。続報を待とう。

(ロケットニュース24記事より引用)

ただし、ロケットニュース24の記者さんが怪しげなリンクを踏んだ先は既に閉鎖されていた様ですので、攻撃自体はもう少し前だった、あるいは短期間だけ偽サイトが活動していたと考えても良いのかもしれません。

因みにコーナンPayは2019年4月にサービス開始しているので、不正アクセスの被害を受けた一部の方は、4月以降(おそらく7Payでの攻撃が成功した7月初旬以降)に迷惑メールを受けていたのかと思います。

この事件を聞いて、7Payの事件を思い出してしまいますが、攻撃の起点は「フィッシングメール攻撃」だと思いますので、被害がそう大きくないと思われる状況で、コーナン側がサイトを閉鎖するまでの攻撃だったのか?と考えると少し疑問です。むしろユーザ本位でサービスを一時止めた、予防的措置の意味合いが強い様です。

しかし、その攻撃に至った背景について考えてみると・・・今はページが消えていますが、コーナンPayの説明ページ(魚拓ページより引用)にその原因と推測させる要素がありました。

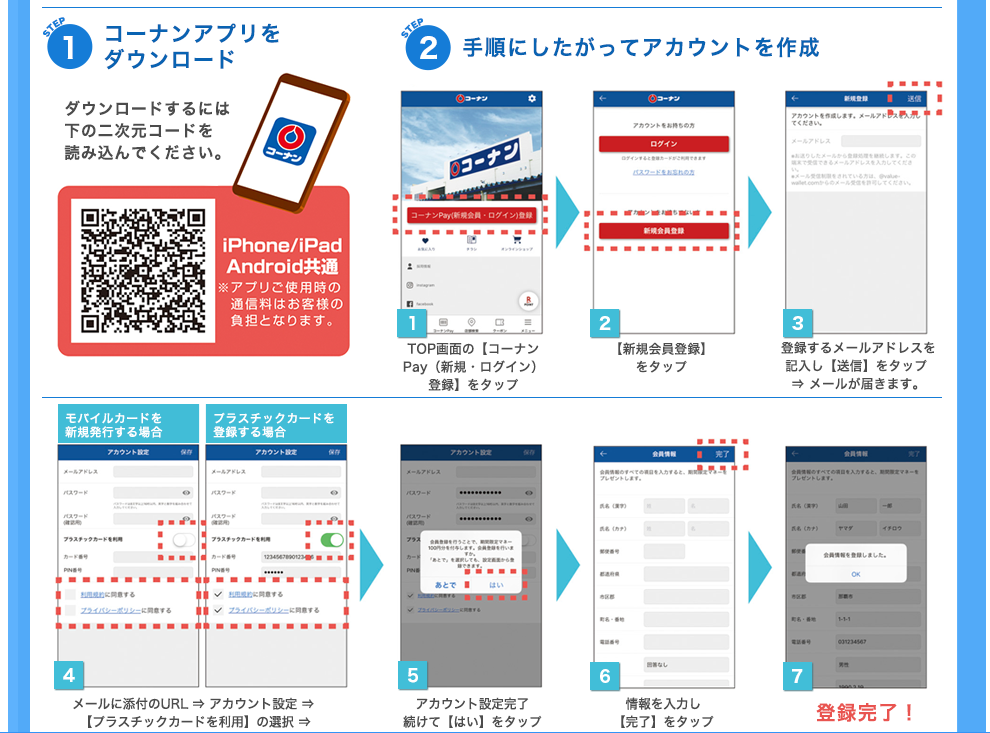

ちょっと見ずらいですが、アカウント登録の部分がID(メールアドレス)とパスワード、つまり1要素認証です。

そして、詳細は書かれていませんでしたが、気になる文言がありました。

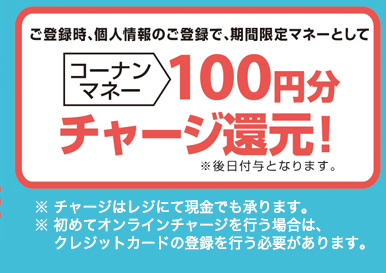

「初めてオンラインチャージを行う場合は、クレジットカードの登録を行う必要があります。」

2回目以降が、もし仮にパスワード(PIN)だけでチャージが出来るなら、お店で換金性の高い商品を買う攻撃につながっていたかも知れません。現在までの所、そうした被害があったとはコーナン側からは発表されておらず、

つきましては、お客様に損害が発生することを防ぐため、コーナン Pay サービスの提供を一時停止させていただきます。

(公式発表より引用)

報道各社からもそうした内容で報じられていませんので、恐らく未然(軽微な被害)で防げていたのかと思います。

とは言え、初回チャージに関しては、3Dセキュア対応になっていましたので、この部分は問題なかったのではは無いかと思いますが、

しかし、初回チャージ済のコーナンPayユーザが、PINコードまで窃取されて再チャージが(3Dセキュア不要で)出来たとすると、もう少しで7Payの様な攻撃が成功してしまったかも知れません。

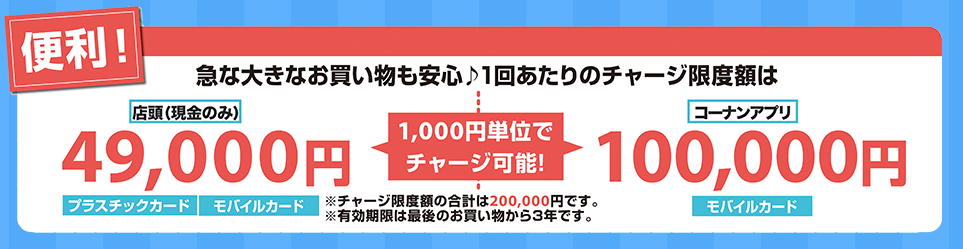

チャージ上限を見てみると、モバイルアプリからだと20万円までプリペイド残高が持てる様ですので、システム運用に脆弱性があれば、クレジットカード与信額の問題はありますが、かなり大きな被害が出ていたかも知れません。(因みに7Payは10万円が上限額)

●●Payサービス事業者は、7Payの例を出すまでもなく、プリペイドポイント(電子通貨)やポイントという攻撃者からみれば換金性の高いものに交換できうる資産を保有しているという認識で、攻撃者の視点で、自社サービスのセキュリティを再チェックする必要があると考えるべきだと思います。

来年の東京オリンピックに向けてキャッシュレス決済普及が進んでいく事を考えると、第三者の脆弱性診断、あるいは侵入テストというのが必要なのではないかと強く感じます。

(8/3追記)

事件の第2報が8/2に出ていました。リスト攻撃を受けての実被害はなかった様です。不正ログイン試行だけして逃げた・・・嫌がらせ程度の攻撃だったと思われます。

(1) 調査結果

マネーの利用履歴及びアクセスログ等の調査の結果、マネーの不正利用の事実ならびに、個人情報(氏名、住所等)及びクレジットカード番号が閲覧されたり、参照されたりした事実はないことが確認できました。

(コーナン公式発表より引用)

■日本人のためのパスワード2.0 ※JPAC様 ホームページ

7/8に日本プライバシー認証機構(JPAC)様からホワイトレポートをリリースしました。キタきつねとしての初執筆文章となります。「パスワードリスト攻撃」対策の参考として、ご一読頂ければ幸いです。

更新履歴

- 2019年7月28日AM(予約投稿)

- 2019年8月3日AM 第2報を受けて一部追記