北海道白老のたらこ等海産物のECサイト「たらこ家虎杖浜」からカード情報が漏えいした可能性があると発表されていました。

www2.uccard.co.jp

公式発表

2.個人情報漏洩状況

(1)原因

弊社が運営する「たらこ家虎杖浜」のシステムの一部の脆弱性をついたことによる第三者の不正アクセスにより、ペイメントアプリケーションの改ざんが行われたため。

(2)個人情報漏洩の可能性があるお客様

2018 年 9 月 15 日~2020 年 5 月 14 日の期間中に「たらこ家虎杖浜」においてクレジットカード決済をされたお客様 811 名で、漏洩した可能性のある情報は以下のとおりです。

・クレジットカード名義人名

・クレジットカード番号

・有効期限

・セキュリティコード

(公式発表より引用)

キタきつねの所感

虎杖浜と言えばたらこのブランド産地。たらこは「なまらうまい」のに、セキュリティ対策は不味かった様です。魚拓サイトで確認すると、「たらこ家虎杖浜」は2001年2月には既にECサイトを立ち上げていた、言わば通販サイトの老舗です。

ECサイトは立ち上げてしまえば、長い間そのまま使えてしまえます。それはそれで素晴らしい事なのですが、その結果「セキュリティ対策」も併せて放置されてしまう、そんな実情を攻撃側はよく理解していて、ビジネスとしてここ数年攻めてきているのだと思います。

いつもの様に侵害を受けたサイト(現状のサイト)を調査していきます。

何となく、いつものアレかなと思ってソースコードを見たのですが、証跡が発見できません・・・。色々考えて、原因が分かりました。

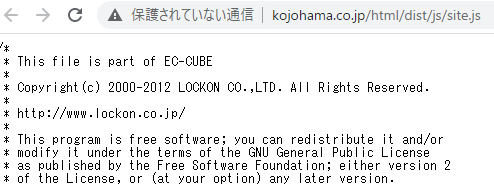

フレームを使っていたのが原因でした・・・。上側のフレームのソースコードを見ると・・・馴染みのJavaScriptがありました。

こちらを開いてみると、EC-CUBEの痕跡がありました。

これらの情報を推定表に入れてみると、v2.12である事が分かります。

■EC-CUBEバージョンの推定表

| リリース日 |

バージョン |

| 2007/12/4 |

EC-CUBEv2.0リリース |

| 2008/4/10 |

EC-CUBEv2.1リリース |

| 2008/10/1 |

EC-CUBEv2.3リリース |

| 2009/5/19 |

EC-CUBEv2.4リリース |

| 2011/3/23 |

EC-CUBEv2.11リリース

|

| 2012/5/24 |

EC-CUBEv2.12リリース

▲たらこ家虎杖浜の利用バージョン

|

| 2013/9/19 |

EC-CUBEv2.13リリース

|

| 2015/7/1 |

EC-CUBEv3リリース |

|

2018/10/11

|

EC-CUBEv4リリース

|

|

2018/9/15~2020/5/14

|

▲たらこ家虎杖浜が侵害を受けた時期

|

| 2019/10/29 |

EC-CUBEv2.17リリース |

| 2019/12/20 |

経産省注意喚起 |

| 2019/12/23 |

EC-CUBE注意喚起 |

8年バージョンアップをしてなかった(又は他のフレームワークに移転しなかった)事、ECサイトの侵害事件では、もちろん攻撃側(ハッカー)が一義的に悪いのですが、ECサイト側もやるべき事をやってなかった事は、責められても仕方が無いかと思います。

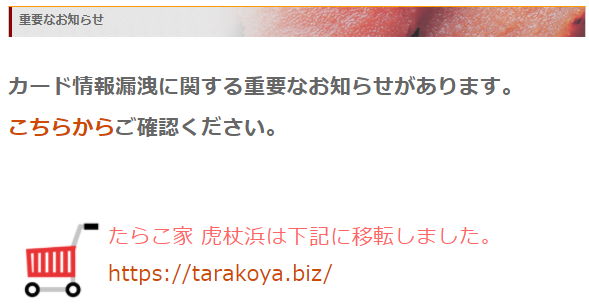

余談です。11月9日に公式発表が出ていて、その中ではこう書いています。

5.再発防止策ならびに弊社が運営するサイトの再開について

弊社はこのたびの事態を厳粛に受け止め、調査結果を踏まえてシステムのセキュリティ対策および監視体制の強化を行い、再発防止を図ってまいります。

改修後の「たらこ家虎杖浜」の再開日につきましては、決定次第、改めてWebサイト上にてお知らせいたします。

(公式発表より引用)

ん?

リリースが出た時点で、新サイトが既に立ち上がっている(ECサイトが再開されている)のですが(汗)

お歳暮やお正月の需要を考えて、サイトを早期に再開(※注:クレジットカード決済はまだ再開されていません)したかったのかとは思いますが、発表前に「リリース内容を見直し」(内容不一致の再確認)をすべきだったのではないでしょうか。

ECサイト、特にEC-CUBE2系はここ数年(2017年頃~)集中的に狙われています。

誤解を恐れずに言えば、EC-CUBE2系(2.13以下)の運営者がセキュリティ対策を放置している所を、お財布とばかりに攻撃してきています。去年よりインシデント発表件数(漏えい件数)は少ないですが、一昨年よりも多いのが現状です。

foxestar.hatenablog.com

※これはある程度の規模のECサイトが対策を進めたために、中小のECサイトに攻撃が移ってきているという事なのかと思われます。

この攻撃手法には「カード情報非保持」サービスは意味がありません。

自ECサイト側で当然対策していなければいけない部分(設定ミスやパッチ当て)は、カード情報非保持サービスが提供するセキュリティでカバーされません。言い方を変えれば、ECサイト側がさぼっている事に対する万能なセキュリティ対策はありません。

最後に、昨年12月の経産省の異例の注意喚起を載せておきます。EC-CUBE2系ユーザーは今一度、この内容を確認すべきかと思います。【再掲】

www.meti.go.jp

本日もご来訪ありがとうございました。

Thank you for your visit. Let me know your thoughts in the comments.

更新履歴