京都の錦市場等にも店舗があり豆煎餅などを製造・販売する京都・月待庵の通販サイトからカード情報が漏えいした可能性があると発表されていました。

www.security-next.com

公式発表

・弊社が運営する「京・月待庵オンラインショップ」への不正アクセスによる個人情報漏えいに関するお詫びとお知らせ (魚拓)

2.個人情報漏洩状況

(1)原因

弊社が運営する「京・月待庵」のシステムの一部の脆弱性をついたことによる第三者の不正アクセスにより、ペイメントアプリケーションの改ざんが行われたため。

(2)個人情報漏洩の可能性があるお客様

2018 年 6 月 6 日~2020 年 10 月 5 日の期間中に「京・月待庵オンラインショップ」においてクレジットカード決済をされたお客様 943 名で、漏洩した可能性のある情報は以下のとおりです。

・カード名義人名

・クレジットカード番号

・有効期限

・セキュリティコード

(公式発表より引用)

キタきつねの所感

今は錦市場も当時の賑わいがないかも知れませんが、こちらのお店(錦市場)で以前商品を購入した事があります。それだけに少し残念な発表でした。

ECサイトの方を確認すると、現在サイトは稼働中ですが、カード決済は(分かりにくいのですが)停止しており、銀行振込と代引きで支払いが可能となっていました。

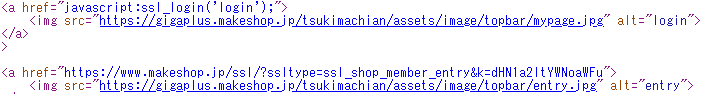

トップページのソースコードを見ると、現在はmakeshopのサービスを利用している様です。makeshopはGMOのサービスですが、最近侵害を受けたという事は聞きませんので、こちらが新サイトである可能性を感じました。

魚拓サイトで「http://kyo-tsukimachian.shop/」を調べてみると、今年の1月以前の魚拓データが確認できませんでした。

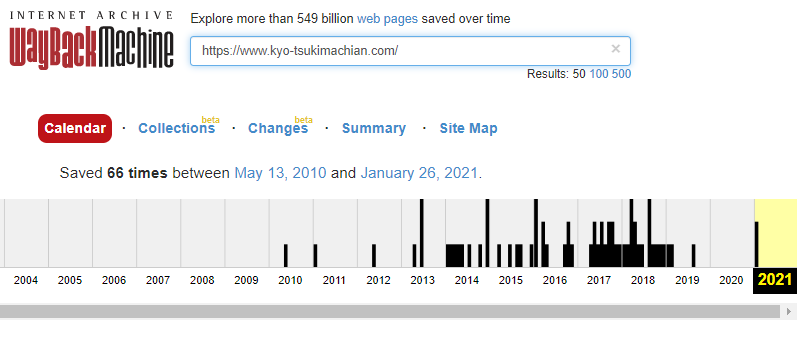

ググってみると、こちらのECサイトの親サイト(京月待庵)が見つかったのでこちらの魚拓を調べていきます。

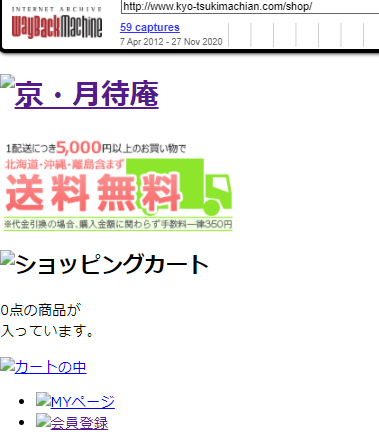

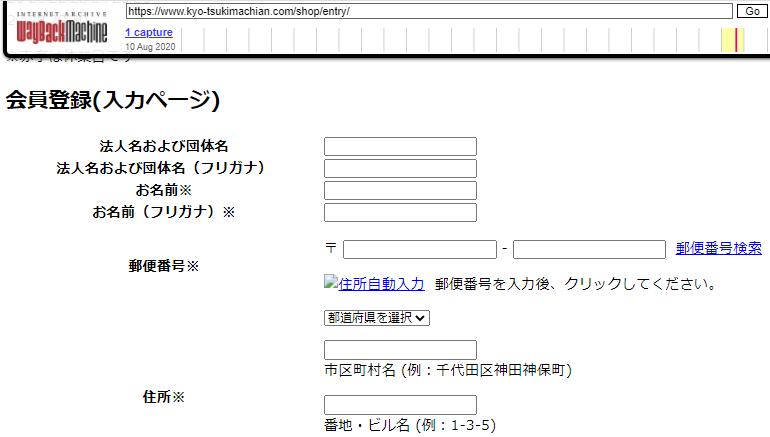

親サイト側は結構前から魚拓が確認できますので、別URLの旧サイトが無いか、侵害時期(2018年6月6日~2020年10月5日)中の魚拓データとして、2019年2月4日があったので、こちらを調査した所、現在のサイト「http://kyo-tsukimachian.shop/」とは別URL「http://www.kyo-tsukimachian.com/shop/」がオンラインショップとしてリンクされていました。

旧サイトが閉鎖された影響かと思いますが、既に魚拓サイトではデザインが崩れていましたが、このトップページのソースコードを確認すると・・・

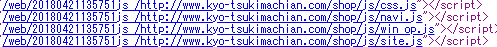

EC-CUBE(2系)特有のJavaScript呼び出しがありましたが、リンクするJSファイル(痕跡)は残っていませんでしたので、別な所も確認します。

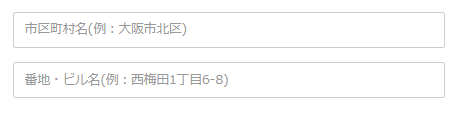

デザインは崩れていますが、EC-CUBEの痕跡が分かりやすい会員登録のURL構造もEC-CUBEのソレと分かりますし、もう1か所、住所サンプルを見てもEC-CUBEを利用していた事が推定させます。

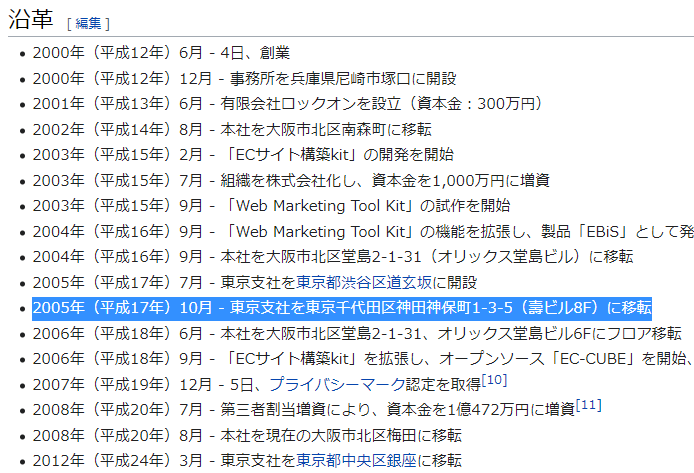

※イーシーキューブ社の親会社のイルグルム社の沿革がWikiにあったのでこちらを引用しますが、サンプルに書かれた住所(※カッコの中)はここに支社があった頃のバージョンである事を示唆しています。

※4系等の比較的最近のバージョンは神田ではなく西梅田のサンプル表記だったかと思います

細かいバージョンまで推定できる痕跡を確認できてはおりませんが、魚拓サイトで遡れるデータ、2014年6月24日のデータでも同じソースコード(JavaScript読み出し)でしたので、この辺りを考えると、v2.13を利用していたのではないかと推測します。

公式発表にある侵害時期を下記の簡易推定表に入れてみると、2019年末の注意喚起に気づいていれば、被害が軽減されていた可能性があり、経産省の異例の注意喚起(2019年12月)やEC-CUBE開発元である、EC-CUBE社の注意喚起(2019年5月/12月)が、サイト運営者(運営委託会社)に「届かなかった」という事になります。

■EC-CUBEバージョンの推定表

| リリース日 |

バージョン |

| 2007/12/4 |

EC-CUBEv2.0リリース |

| 2008/4/10 |

EC-CUBEv2.1リリース |

| 2008/10/1 |

EC-CUBEv2.3リリース |

| 2009/5/19 |

EC-CUBEv2.4リリース |

| 2011/3/23 |

EC-CUBEv2.11リリース

|

| 2012/5/24 |

EC-CUBEv2.12リリース

|

| 2013/9/19 |

EC-CUBEv2.13リリース

▲京・月待庵オンラインショップの推定利用バージョン

|

| 2015/7/1 |

EC-CUBEv3リリース |

|

2018/6/6~2020/10/5

|

▲京・月待庵オンラインショップが侵害を受けていた時期 |

|

2018/10/11

|

EC-CUBEv4リリース

|

| 2019/10/29 |

EC-CUBEv2.17リリース |

| 2019/12/20 |

経産省注意喚起 |

| 2019/12/23 |

EC-CUBE注意喚起 |

特に2系ユーザは、小さなECサイトであっても、ここ数年集中的にハッカーに狙われていますので、上記のEC-CUBEの注意喚起、チェックリスト、無償の脆弱性診断告知などをご覧の上、自社のECサイトに脆弱性が無いかを確認される事を強くお勧めします。

※EC-CUBEが出している以下のチェックモジュールを利用するのも良いかと思います。

www.ec-cube.net

本日もご来訪ありがとうございました。

Thank you for your visit. Let me know your thoughts in the comments.

更新履歴