悪名名高いREvilやAvaddon、DarkSideといったランサムオペレータが軒並みオフライン(活動停止)になる中、ランサムは下火かと思われる方も多いかも知れません。しかし、未だに新たな脅威アクターが出続けている事を考えると、まだまだ「儲かるビジネス」であり、被害は続いていきそうです。

www.theguardian.com

6月、米国の全牛肉の5分の1以上を供給している食肉生産者JBSは、コンピューターシステムへのアクセスを回復するために780万ポンドの身代金を支払いました。同じ月、米国最大の国内燃料パイプラインであるコロニアルパイプラインは、ランサムウェアハッカーが会社のシステムをロックした後、310万ポンドを支払い、数日間の燃料不足を引き起こし、東海岸を麻痺させました。「これは、私がエネルギー業界で39年間行った中で最も難しい決断でした」と、議会前の証拠セッションで、収縮したように見える植民地時代のCEO、ジョセフ・ブラントは述べました。7月、ハッカーはソフトウェア会社Kaseyaを攻撃し、5,000万ポンドを要求しました。その結果、何百ものスーパーマーケットがレジが機能しなかったため、スウェーデンで閉鎖しなければなりませんでした。

(中略)

すべての組織は脆弱ですが、スイートスポットは、収益性の高いターゲットにするのに十分な収益がある中規模の企業ですが、専用のサイバーセキュリティチームを配置するのに十分な規模ではありません。「インターネットに接続されたコンピューターシステムを使用するすべての人に脆弱性があります」と、スタンフォード大学のサイバーセキュリティ専門家であるHerbLin博士は言います。

キタきつねの所感

コロニアルパイプラインや、JBSのランサム被害を受けて、米国と多くのランサム脅威アクターが拠点を構えているとされるロシアの間で話し合いがもたれた事によって、DarkSideや、REvil、Avaddon、N3tw0rm、EGALYTYといったランサムオペレータのリークサイトがDarkWebから姿を消しています。

特に、数々の”戦歴”を誇るAvaddonが6月中旬に、REvilが7月中旬に突如活動停止になったのは、バイデン大統領のプーチン大統領への”口撃”が成功した事の表れでもあり、ランサムオペレータ(犯罪者)への締め付けが強化される事が期待されていました。

しかしコロニアルパイプラインを襲った後、5月に活動したDarkSideは、まだ断定はできないものの、BlackMatterというブランドにリネームして活動を再開したと見られています。

www.bleepingcomputer.com

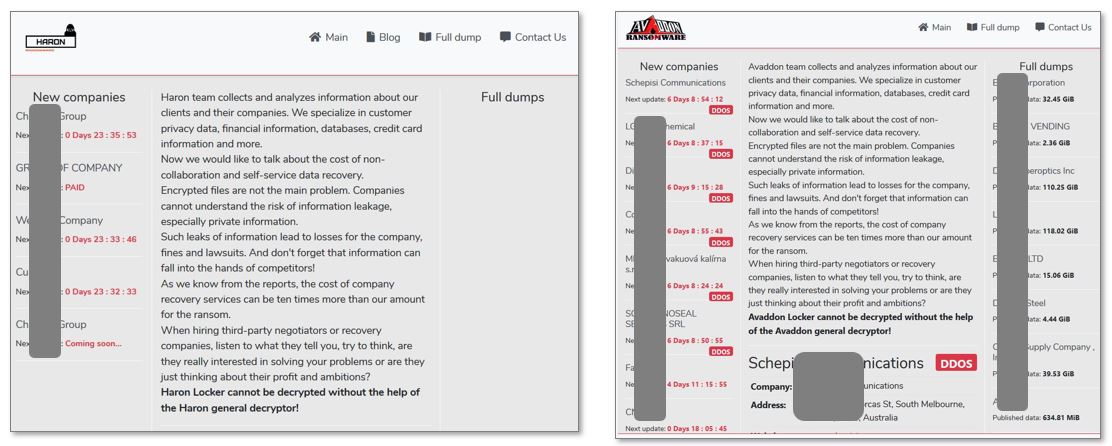

こちらも多くの”戦歴”を誇るAvaddonですが、(こちらも断定は出来ないものの)Haronという新たに立ち上がったリークサイトのサイトデザインが、Avaddonの使っていたものと酷似しています。

※DarkTracer等の脅威分析では両者の関連性があると発表されています。

参考:左がHaron、右がAvaddon

こうしたランサム脅威アクターの拠点がロシアにあると分析されている理由は、彼らがロシアの企業や組織を『襲わない』事にあると言われていますが、Guardianの記事では以下の様に書かれています。

ロシアは、イランと同様に、ランサムウェア攻撃者が本部を置くための主要なホットスポットです。キリル文字(ロシア語のアルファベット)は、ランサムウェアのフォーラムやソースコードで一般的に使用されています。「ロシア政府がこれらのランサムウェア攻撃を行っているわけではありません」とLin氏は言います。「しかし、ロシアを拠点とするサイバー暴徒がロシア国外で活動できるようにする取り決めがあり、国はそれに目をつぶっています。暗黙の合意は、ロシアのシステムをハッキングした場合、問題を抱えているということです。」

(The Guardian記事より引用)※機械翻訳

DarkSideやAvaddonが戦線に復帰したのだとすれば、彼らの『懸案事項』を解消させる為に、組織や運用変更(リブランディング)を行ったのだと思います。

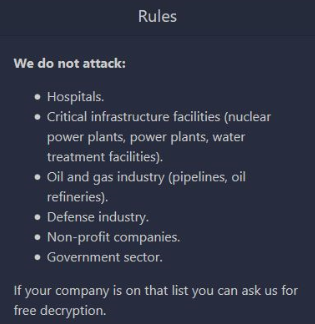

DarkMatterのリークサイトでは、ランサム攻撃先についてのルールが定義されていますが、バイデン大統領がプーチン大統領にクレームを出した(であろう)、病院、重要インフラ、防衛産業、政府機関が除外されている事は注目に値するかも知れません。

(以下想像が過分に混じります)

従来も似たようなルールがあった気がしますが、ルーズな運用だった為に、「攻撃してはいけない」所を攻撃してしまい痛い目を見た(≒ロシア政府から何らかの意思表示があった)という背景なのかと想像します。

その反省として、新しいブランド名(DarkMatterやHaron)で再出発し、ルールを改めて明確にし、アフェリエイト(パートナー)を再選定(再教育)してきたのが現在の状況なのではないでしょうか。

そう考えると、再定義された重要インフラや政府機関への攻撃は緩和されるとしても、一般企業・組織は彼らの対象のままという事になりますので、今まで以上に彼らの攻撃に対する備え、警戒をすべきかと思います。

新しく立ち上がったHaronやBlackMatterのリークサイトはまだ準備中の様にも見えますが、火は鎮火されておらず、まだ燃え上がる機会を伺っている、そんな風に思えます。

余談です。現在活動を停止中と見られているREvilに関して記事ではこんな事も書いています。

最近では、これらのギャングは恐喝する個人に軸足を移しています。被害者が支払いをしない場合、盗まれたデータはオンラインでダンプされるか、ダークウェブで最高入札者に販売されます。(被害者が支払いをしたとしても、データが販売されているかどうかを知る方法はありません。)これらの恐喝要求のいくつかは悪意のある趣旨です。Revilは最近、InvenergyのCEOであるMichael Polskyが支払いを拒否した後、有害な情報を公開すると脅迫しました。身代金。「私たちは彼の秘密を知っています…私たちはあなたといくつかの嫌な写真と彼の人生からの多くの興味深い事実を共有します」とハッカーは彼らのダークウェブブログに書いています。

(The Guardian記事より引用)※機械翻訳

多重脅迫は、何も暗号化解除ツールや、企業データのリークだけではなく、彼らの手法は徐々に進化してきており、企業や個人が『嫌』だと思う事を狙って攻撃を仕掛けてきている様です。

本日もご来訪ありがとうございました。

Thank you for your visit. Let me know your thoughts in the comments.

更新履歴