ヘアアイロンやドライヤーなどを販売するECサイトからカード情報漏洩した可能性があると発表されていました。

www2.uccard.co.jp

公式発表

・弊社が運営していた「クレイツ公式オンラインショップ」への不正アクセスによる個人情報漏えいに関するお詫びとお知らせ(株式会社クレイツ, 2024/2/20)魚拓

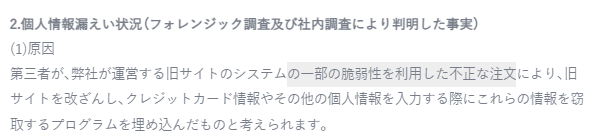

2.個人情報漏えい状況(フォレンジック調査及び社内調査により判明した事実)

(1)原因

第三者が、弊社が運営する旧サイトのシステムの一部の脆弱性を利用した不正な注文により、旧サイトを改ざんし、クレジットカード情報やその他の個人情報を入力する際にこれらの情報を窃取するプログラムを埋め込んだものと考えられます。

(2) クレジットカード情報漏えいの可能性があるお客様

2021年4月21日~2023年4月3日の期間中に旧サイトにおいてクレジットカード決済をされたお客様4,583名で、漏洩した可能性のある情報は以下のとおりです。

・クレジットカード名義人名

・クレジットカード番号

・有効期限

・セキュリティコード

キタきつねの所感

去年の後半辺りからカード情報漏洩インシデント発表(リリース)が減っていたのですが、少し増えてきた様に感じます。最近調査が出来ておりませんでしたが、本日は時間が取れたので久々にインシデント調査をしてみます。

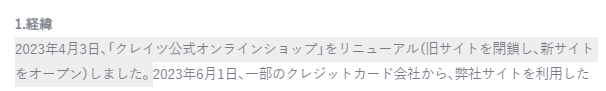

今回被害を発表したのは、カールアイロンや美容商品等を販売しているECサイトで、リリースを見ると、新ECサイトへの移転(リニューアル)後に、旧サイトの侵害が発覚した様です。

現在新サイトは停止中なので、魚拓サイトを使って旧サイトを調査していきます。少し調べたところ、侵害期間中(2021年4月21日~2023年4月3日)の魚拓データ(2022/12/7)が見つかりましたので、こちらを見ていきます。

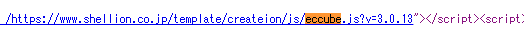

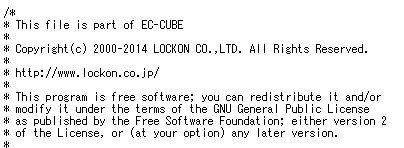

何となく見覚えがあるカートアイコンがあったので、恐らくEC-CUBEかな?と思いますが、念のためソースコードをチェックすると、EC-CUBE3系を利用していた痕跡が見つかりました。

ECサイトの新サイトへの移転は、公式発表に以下の記載がありましたので、事実上サポート切れ(微妙な表現ですが)の状態であった3系を2023年4月まで引っ張ったという事が事件の一因だったと推測されます。

侵害を受けた原因となった脆弱性について、公式発表(Q&A)にヒントとなる記載がありました。

■公式発表

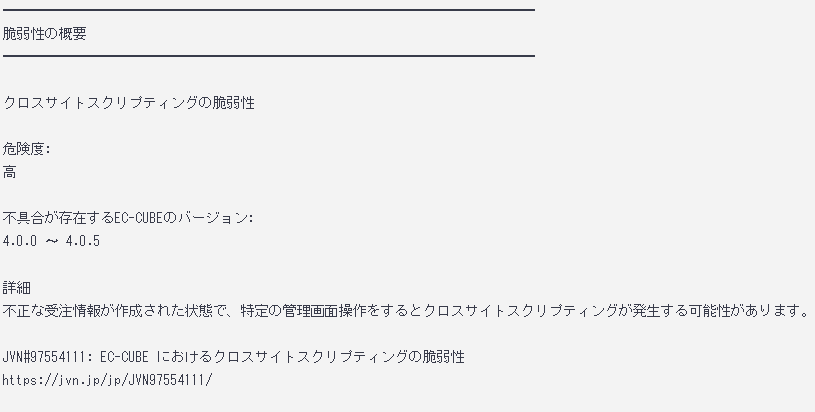

この条件に合いそうな3系の脆弱性をイーシーキューブ社が公開している脆弱性リストから探してみると、2021/6/22のクロスサイトスクリプティングの脆弱性(JVN#95292458)の可能性が高い様に思います。

www.ec-cube.net

※この3系の脆弱性の方にはあまり詳細に書かれてないのですが、2021/5/11に発表された4系の(似た様な)クロスサイトスクリプティングの脆弱性内容に、今回の件と類似の記載があります。

3系ECサイトの運営企業の方、及び運営を代行している(デザイン)会社の方で、この記事をご覧になられたら、類似の攻撃がここ1-2年多発していますので、十分にご留意ください。

※以前はなかったかと思いますが、イーシーキューブ社の脆弱性リストを見ると、セキュリティ診断やセキュリティに関する(公式)バナーが貼られていますので、こうしたページをご覧になる事を得られる事を強くお勧めします。

余談です。このサイト移転が計画的なものだったのかは分かりませんが、もう少し大きな企業買収(事業継承)では、例えばマリオットがスターウッドを買収した事に起因するインシデントや、少しパターンが違いますが、先日NTTドコモとNTTネクシアが個人情報保護委員会から行政指導を受けたケースなども広義には、移転に伴うインシデント(発覚)と言えるかも知れません。

■キタきつねの推奨事項

・新サイト立ち上げ前に、旧サイトの脆弱性診断を実施する

→既に侵害されている可能性がある事に留意してください

・新サイト移転後にも、旧サイトのデータのフルバックアップを取っておく(可能であればサーバー自体を一定期間保管する)

→新サイトへの移転後半年以内に、”カード会社”等からカード情報漏洩の連絡がくるケースが多く、攻撃者は旧サイトが停止してすぐに、それまでに(旧サイトから)窃取したカード情報の不正利用を開始する傾向が強いです

本日もご来訪ありがとうございました。

Thank you for your visit. Let me know your thoughts in the comments.

更新履歴