JAL会員サイトが、またパスワードの使いまわしの被害を受けたようです。

www.jiji.com

■公式発表 第三者の“なりすまし”による不正ログインを防ぐための大切なお知らせ

逮捕容疑は昨年8月17~18日、福生市の家電量販店などで、不正入手したPоntaポイントを使って、計約11万9000円分のタブレット型端末やゲーム機をだまし取った疑い。

同課によると、同月中旬ごろ、何者かが他人のIDやパスワードを使用してJALマイレージの会員サイトにログイン。顧客21人分の計約137万マイルをPоntaポイントに交換したという。

尹容疑者はポイントがたまったPоntaのアカウントのIDとパスワードを購入。スマートフォンのアプリでIDなどが登録されたバーコードを提示し、ゲーム機「ニンテンドースイッチ」などを購入していたとされる。

捜査関係者によると、アカウントのIDなどは、マイルから移行されたポイントの3割ほどの値段で売買されていたとみられる。

(JIJI.COM記事より引用)

◆キタきつねの所感

少し既視感があったのですが、確かJALもANAも攻撃(ブルートフォース)を2014年に受けて会員サイトへのログインが強化されています。

tech.nikkeibp.co.jp

その後も、会員サイトではパスワードの使いまわし(パスワードの他サイト漏洩)を受けて、不正アクセス事件が頻繁に発生しているのですが、何故JALは不正アクセスが(21人分)通ってしまったのかが気になりました。

JALの公式発表を見ると、

複数のサイトでのパスワードの使いまわしは、“なりすまし”による不正ログインやポイントの不正利用などの被害にあう恐れがございます。

安心してJALマイレージバンク会員様向けのサービスをご利用いただけるよう、パスワードはサイトごとに異なるものをご利用いただき、加えてJMBパスワードとWebパスワードの定期的な変更をお願いいたします。

(公式発表より引用)

とあるので、やはりパスワードの使いまわしを狙われたのだと思われます。JALはJMBパスワードとWebパスワードの2つのパスを使っていますが、(ANAはAMCパスワードとWebパスワード)Webパスワードが漏洩して不正アクセスが成功してしまうと、Pontaへの交換が容易だったのだと思います。

根本的にはユーザ側の脆弱なパスワード(=パスワード使いまわし)が悪いのですが、JAL側にも何か出来る事がないのかなと考えてしまいます。

ふと思うのは、交換の際に追加認証を求めないのか?という部分。JMBパスワードは電話などの認証で使う様ですが、特典交換時には2つ必要とするなどで、ある程度の改善は出来る気がします。

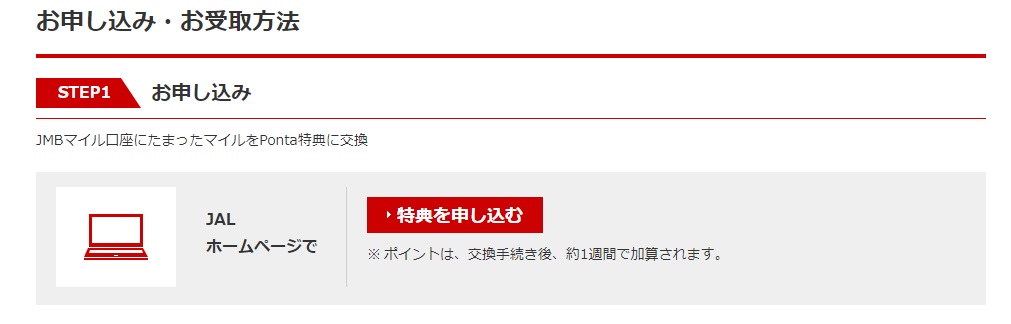

もう1つ考えられるのが、交換期間が1週間かかるという点。

短時間で交換する訳ではないので、この期間中にリスクベース調査であったり、接続IPなどの情報を評価する事は出来るのではないでしょうか?

短時間で交換する訳ではないので、この期間中にリスクベース調査であったり、接続IPなどの情報を評価する事は出来るのではないでしょうか?

余談です。記事を拾っていて情報差分が出てきました。時事では、、ポイントは3割で買ったとあるのですが、

捜査関係者によると、アカウントのIDなどは、マイルから移行されたポイントの3割ほどの値段で売買されていたとみられる。

(JIJI.COM記事より引用)

日テレ24時ニュースだと、

尹容疑者は「ポイントはネットで正規の価格の8割くらいの値段で買った」などと供述しているという。

(日テレニュース24記事より引用)

とかなり高額で購入した事になっています。8割だと逮捕リスクを考えると割りに合わないのではないでしょうか(日テレのミス?)。

更新履歴