フィッシングサイトの3/4はHTTPSのサイトになっている。そんな気になるデータがAPWGの最新レポートに出ていました。

www.helpnetsecurity.com

元ソース(APWG)

キタきつねの所感

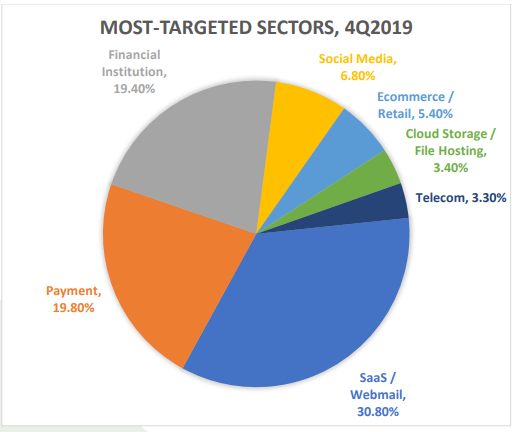

レポートの主な中身を見てみると、フィッシングの標的セクターは、(海外では)ビジネスメール詐欺(BEC)経由での企業のSaaSアカウント侵入となっている点には、こうした海外攻撃手法が日本にも来るかは別にして、日本企業も注意が必要かも知れません。

日本でもフィッシング報告事例が多い、決済(クレジットカード等)や金融機関(オンラインバンキング等)分野でも、継続的にフィッシング攻撃が続いている事が読み取れます。

※以下の図はAPWGレポートより引用

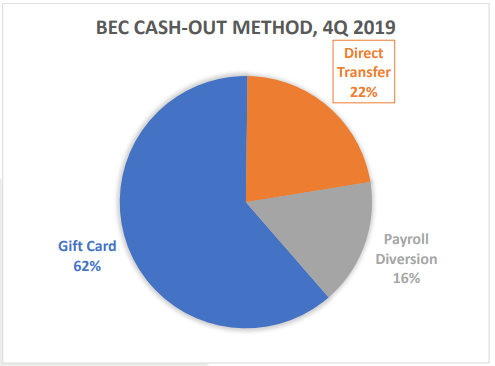

ビジネスメール詐欺(BEC)の内訳ですが、通常のBEC攻撃は、攻撃者は企業や得意先のメールを侵害し、調査を行った上で、企業経理担当(経営層含む)を騙して送金をさせる事を狙います。(下図におけるオレンジの部分)しかし、この攻撃は22%にすぎません。

残りの8割弱は?と見てみると、まずPayroll diversion(給与支払い先変更)が16%を占めています。こちらは経理担当を狙ったフィッシングもあるのだと思いますが、どちらかと言うとシステム侵害の意図が強いかと思います。

日本では、先進的なベンチャー企業等を除いて、給与システム(給与振り込み先変更プロセス)に対してインターネット経由でアクセスをさせない構成になっている企業が多いかと思いますので、この攻撃が成功するイメージがありませんが、FBIが過去にアラートを出していますので、米国等では外部から従業員が接続できる環境が結構あるのだと推測されます。

参考:FBI-サイバー犯罪者は、ソーシャルエンジニアリング技術を利用して従業員の資格情報を取得し、給与計算の流用を実施(2018年9月)

www.ic3.gov

ギフトカード・・・何故BECでギフトカードが出てくるのか?非常に気になったのですが、侵害の背景はレポートには書かれていませんでした。

ギフトカードは、クリスマス等のホリデーシーズンに、現金を引き出す(商品を入手して現金化する=ロンダリング)攻撃に使われた様です。

企業の経理担当を騙すBEC攻撃は警戒され始めている事から、入手できる額は少ない(ギフトカードは上限額が決まっています)ものの、ユーザ側の警戒心が薄いギフトカードに攻撃者が(一時的に)シフトした可能性もありそうですが、単にロンダリングの対象で(ホリデーシーズンに)選ばれたという事なのかも知れません。

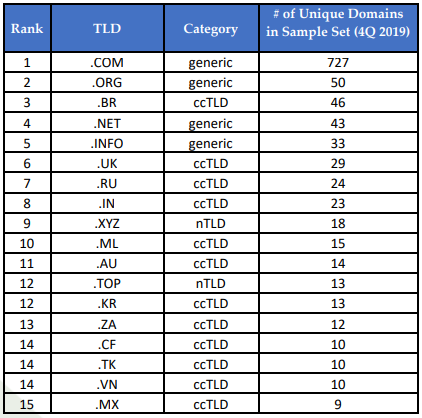

フィッシングサイト利用での人気のドメインのデータも出ていました。幸いJPは入っていませんが、COMやORGが相変わらず人気の様です。

PhishLabsの追跡データは、ユーザがSSLだけに頼ってサイトが安全かどうかを判別する事は難しくなった事を示唆しています。2019年Q4のデータでは、約75%のサイトがHTTPS(SSL証明書)を使っています。下図を見ると分かる様に、この比率は上昇傾向です。Let's Encrypt等の無料の証明書が使われている事が多い様です。

フィッシング対策として、丁寧に証明書の情報まで開いてみる事をユーザに啓蒙(強要)できるのかは疑問ですが、EV証明書取得、ユーザ教育等も含め、複合的な対策を考える必要がある事をデータが示していると言えそうです。

APWG | Unifying The Global Response To Cybercrime

フィッシング対策協議会 Council of Anti-Phishing Japan

本日もご来訪ありがとうございました。

Thank you for your visit.

更新履歴