昨日の今日ではありますが、LockBitの怖さを思い知らされたのがグローバルなコンサルティング会社、Accenture(アクセンチュア)が被害リストに名を連ねた事です。

therecord.media

フォーチュン500企業のアクセンチュアはランサムウェア攻撃の犠牲になっていますが、本日、この事件は運用に影響を与えず、影響を受けたシステムをバックアップから復元したと述べました。

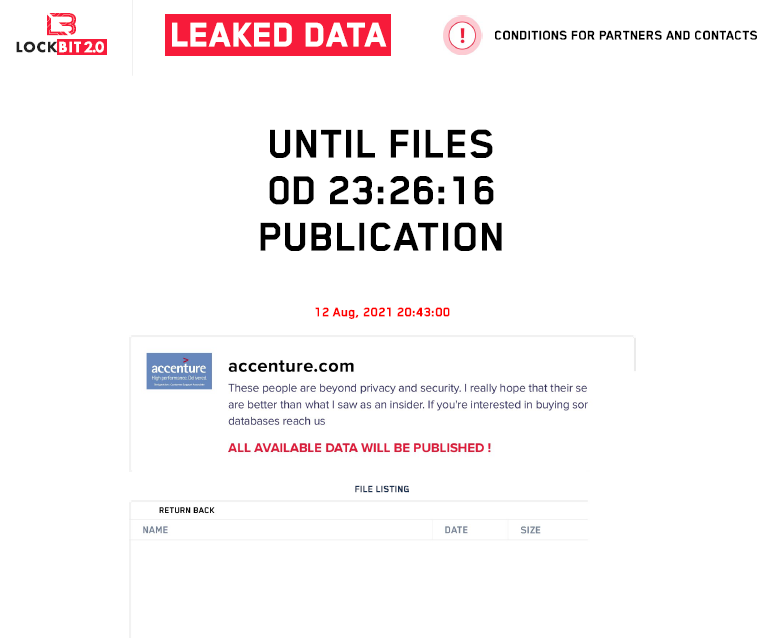

攻撃のニュースは、会社の名前がLockBitランサムウェアカルテルのダークウェブブログに掲載された今朝早くに公表されました。

LockBitギャングは、会社のネットワークにアクセスできるようになり、グリニッジ標準時17:30:00にアクセンチュアのサーバーから盗まれたファイルをリークする準備をしていたと主張しました。

キタきつねの所感

アクセンチュアと言えば、経営のみならずITを含めたコンサルティング会社ですが、その足元が揺らぎかねないのが、今回のランサム攻撃かも知れません。とは言え、どこまで「やられた」のかは明らかになっていません。

このランサム攻撃を仕掛けたのはLockBit(2.0)の様です。

昨日その脅威について記事を書いたばかりですが、いくつかこのインシデントを取扱った海外記事を見たのですが、本来であれば顧客企業にランサム対策を指導しているべきアクセンチュアが「どうやって」侵入されたのか?という部分の方が注目されている印象です。

foxsecurity.hatenablog.com

LockBit2のリークサイトを実際に見に行ったのですが、The Record.記事には(既に)漏えいファイルが公開されていると書かれていたのですが、公開ミスだったのか、アクセンチュアとの交渉が進んだのか、本朝の段階では漏えいファイルはクローズなままでした。

※下のFILE LISTINGの部分が、公開されたファイルが掲載される部分です。

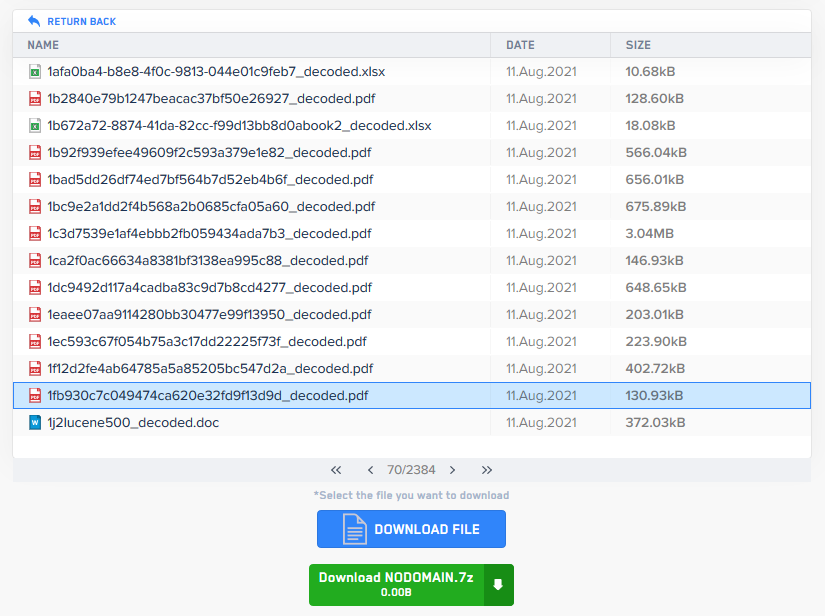

The Record.の記事から引用しますが、(誤って?)公開されたファイルは、以下の様だったとされています。※現在は公開されていません

このイベントの後、LockBitギャングはアクセンチュアのファイルをリークしました。このファイルには、大まかなレビューの結果、アクセンチュア製品のパンフレット、従業員トレーニングコース、およびさまざまなマーケティング資料が含まれているようでした。漏洩したファイルには機密情報が含まれていないようです。

(The Record.記事より引用)※機械翻訳

実際に漏えいファイルサンプルを見ていないので何とも言えませんが、機密情報がたまたま無かったとは到底思えず、身代金交渉段階のテクニックとして、そうダメージが無いリークファイルが(ファイル窃取が実際に行われた事を証明する為に)公開されたという事も考えられそうです。

※Bleeping Computer記事では、6TBのファイルが盗まれ、5000万ドルの身代金が要求されていると書かれており、この内容が正しければ「かなり大型なインシデント」に発展し、場合によってはアクセンチュアの顧客の機密情報まで影響を受ける可能性がありそうです。

※上記記事では侵害を受けた可能性がある端末が2500台とも書かれているので、軽微な被害とも読み取れるアクセンチュア広報のコメントは、今後”悪い方に”変わっていく可能性が高いかと思います。

とは言え、リークサイトを見ると、情報公開「タイマー」は動作していたので、1日後には何か動きが出てくるかも知れません。

尚、The Record.の取材に対し、アクセンチュア側は既に影響を受けたシステムはバックアップから復元できていると述べると共に、影響はそう大きくない事をコメントしている様です。

セキュリティ制御とプロトコルを通じて、環境の1つで不規則なアクティビティを特定しました。私たちはすぐに問題を封じ込め、影響を受けたサーバーを隔離しました。影響を受けたシステムをバックアップから完全に復元しました。アクセンチュアの業務やクライアントのシステムに影響はありませんでした。

アクセンチュアのスポークスマン

(The Record.記事より引用)※機械翻訳

※ネット上では、初期侵害部分について「内部リーク」ではないかとコメントがいくつか出ていましたが、証跡を直接確認した人のコメントは出ていないので、もう少し情報が出てくるのを待つべきかと思います。

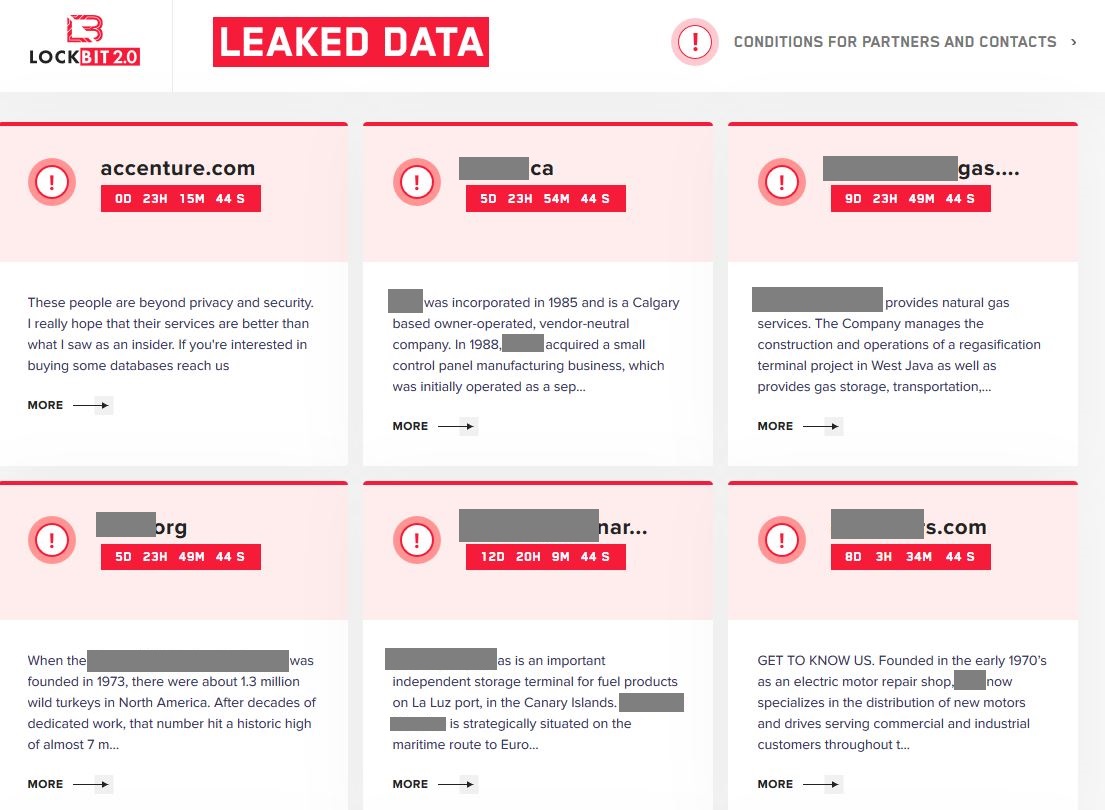

余談です。昨日も記事を書いていますが、LockBit2.0は非常に活発です。現在33の被害組織がリークサイトに掲載されているのですが、、、日本企業関連の組織が3つ含まれている事を確認しました。

※1つがタイ、1つがフィリピン、1つが侵害拠点不明ですが、グローバル企業なので恐らくすべて海外拠点が侵害を受けたと推測しています。

オーストラリアだけでなく、日本企業も十分に警戒すべきかと思います。

※LockBit2.0の推奨緩和策は昨日の記事に掲載していますので、気になる方は確認してみて下さい。

本日もご来訪ありがとうございました。

Thank you for your visit. Let me know your thoughts in the comments.

更新履歴