スケートボード販売のECサイトからカード情報が漏洩した可能性があると発表されていました

scan.netsecurity.ne.jp

公式発表

・「ストークスケートリテイル」への不正アクセスによる個人情報漏洩に関するお詫びとお知らせ(2022/8/17, ストークスケートリテイル) 魚拓

(1) 原因

当店が運営する「ストークスケートリテイル」のシステムへの第三者の不正アクセスにより、ペイメントアプリケーションの改ざんが行われたため。

(2) 個人情報漏洩の可能性があるお客様

2021年5月10日~2022年3月18日の期間中に「ストークスケートリテイル」においてクレジットカード決済をされたお客様731名(登録済みカードでの注文や代引きでのカード支払いは含まれません)で、漏洩した可能性のある情報は以下のとおりです。

カード名義人名

クレジットカード番号

有効期限

セキュリティコード

キタきつねの所感

調査する時間がなかなか取れず、少し記事が遅れてしまいましたが、8/17発表のECサイトを改めて調査してみました。

結果から書きますが、普段から使っている魚拓サイトに侵害期間中(2021/5/10~2022/3/18)のデータが無く、推測が多分に含まれる内容となっております。

※本記事はサブスクではなく普通記事とします

一番新しい魚拓データは2022年3月28日のものであり、カード決済を停止した後のものでした。現行サイトと見比べてみたのですが・・・トップ画面のデザインはあまり変わりません。

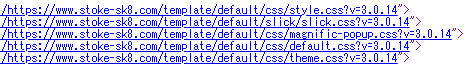

トップページのソースコードを見ると、”コレかな?”と思われる箇所が見つかりました。

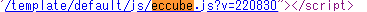

JavaScriptの呼び出しに『eccube.js』が確認できます。

別な所では『v=3.0.14』とEC-CUBE3系と思わしき記述がありました。

これが、侵害期間中がどうであったのかを表すものではありませんが、カード決済を停止していた+侵害確認から10日後の魚拓データなので、侵害当時にEC-CUEB3系を利用していた可能性は十分考えられそうです。

因みに、現行サイトがどうなっているかを確認したのですが、デザインは非常に良く似ています。

こちらのトップページのソースコードを確認すると、EC-CUBEを(まだ)利用している様に見えます。

公式発表を見ると、この部分については以下の様に説明されています。

5. 再発防止策ならびに当店が運営するサイトの再開について

当店はこのたびの事態を厳粛に受け止め、調査結果を踏まえてシステムのセキュリティ対策および監視体制の強化を行い、再発防止を図ってまいります。情報流出の原因となったシステム、サーバーについては破棄し、2022年3月19日から環境が異なるシステム、サーバーに切り替え運用しております。

弊社はこのたびの事態を厳粛に受け止め、調査結果を踏まえてシステムのセキュリティ対策および監視体制の強化を行い、再発防止を図ってまいります。その一環として、国際ブランドクレジットカード情報保護基準であるPCI DSSに準拠したプラットフォームへ移行を進めています。

どうやら現状はPCI DSS準拠のプラットフォームへの移行段階という事の様で、監視とセキュリティ対策を強化(パッチ適用等でしょうか・・・)した上で、ECサイトを運用している様です。

移行中なのが分かる点が、1つ確認できました。新規会員登録のURLは(https://www.stoke-sk8.com/entry)が指定されているのですが、

別なページに転送されます。

新規登録ページのソースコードを見ると、PCI DSS準拠のSaaSサービスである『shopify』を利用している様に思えます。

根拠となりそうな魚拓データが無いので、想像になりますが、2018年6月に事実上開発が終了していたEC-CUBE3系をECサイト側が長く引っ張った事がインシデントの遠因になった気がします。3系の最終バージョンはv3.0.18ですが、v3.0.14は2017年3月リリースのバージョンです。

魚拓サイトではデータが確認できませんしたが、Copyright部分から推測すると、今回被害を受けたECサイトは1999年からECサイトを運営していたものと考えられます。

Windowsでもリリースから5年経過すれば古いOSが搭載されたPCは交換を考える時期に来ている事が多いかと思いますが、EC-CUBEでも使い勝手がよく分かっているバージョンからなかなか移りたくない気持ちは分からなくは無いのですが、デザイン機能及び、セキュリティ機能が向上している新バージョンへの移行をもっと早いタイミングで検討すべきなのではないでしょうか。

それがECサイト側で難しいのであれば、ソフトウェアの最新化をサービス提供側が実施してくれるSaaS型(EC-CUBEだとec-cube.co)を移行候補に入れるのも良いかと思います。

余談です。去年まではEC-CUBE2系サイトばかりが侵害を受けていた印象が強いのですが、今年に入ってから3系や4系でも侵害発表が増えている様に感じます。

この原因として(想像ですが)考えられるのが、2021年5月~6月に3系と4系で公表された”高”脆弱性です。0ディ脆弱性でもあった様ですので、侵害に気づかないサイトを含め、修正パッチ適用が遅れた3系や4系のECサイトへの侵害が、2022年に入って発表されているのかと思います。

www.ec-cube.net

本日もご来訪ありがとうございました。

Thank you for your visit. Let me know your thoughts in the comments.

更新履歴