日本ではまだ顕在化していない攻撃だと思いますが、Bleeping Computerのコールセンターを使ったマルウェア感染手法の記事が気になりました。

www.bleepingcomputer.com

多くのマルウェアキャンペーンと同様に、BazarCallはフィッシングメールから始まりますが、そこから新しい配布方法に逸脱します。電話コールセンターを使用して、マルウェアをインストールする悪意のあるExcelドキュメントを配布します。

添付ファイルを電子メールにバンドルする代わりに、BazarCall電子メールは、自動的に請求される前に、サブスクリプションをキャンセルするために電話番号に電話するようにユーザーに促します。これらのコールセンターは、BazarCallマルウェアをインストールする「キャンセルフォーム」をダウンロードするために特別に細工されたWebサイトにユーザーを誘導します。

(Bleeping Computer記事より引用)※機械翻訳

キタきつねの所感

フィッシングの新たな手法と言えるかも知れません。日本だと架空請求詐欺の手法がこれに近い気がします。

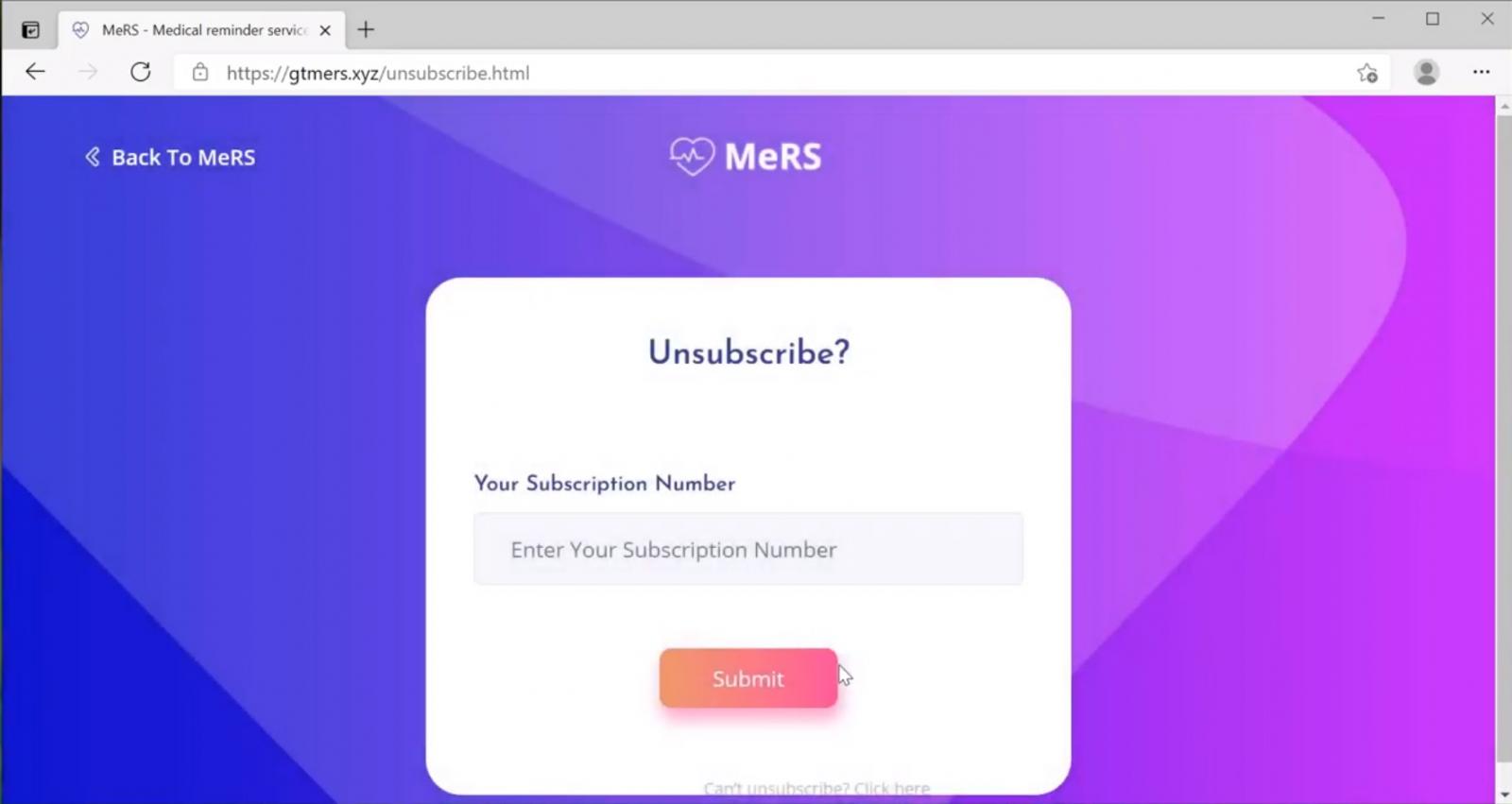

医療サービスなどの無料トライアル延長、サブスクリプションキャンセルなどを装ったフィッシングメール(一意の顧客ID入)をばら撒き、コールセンターに電話をさせ、顧客IDを確認して標的の被害者である事を確認した上で、キャンセルページ等の偽のWebサイトに誘導します。

※以下、Bleeping Computer記事に掲載されたBazarCall配布サイトのサンプル画像を引用しますが、当たり前の様に”https”ですし、画面の作りもそれっぽい(サンプルのドメインは怪しそうですが)ので、騙される方も結構いそうな気がします。

このページでキャンセル(あるいは無料期間延長)の為にメールアドレスを入力すると、悪意のあるコード(ウィルス)が裏に混入された書式が送付されてきます。

この攻撃手法を警戒すべき点がココだと思います。

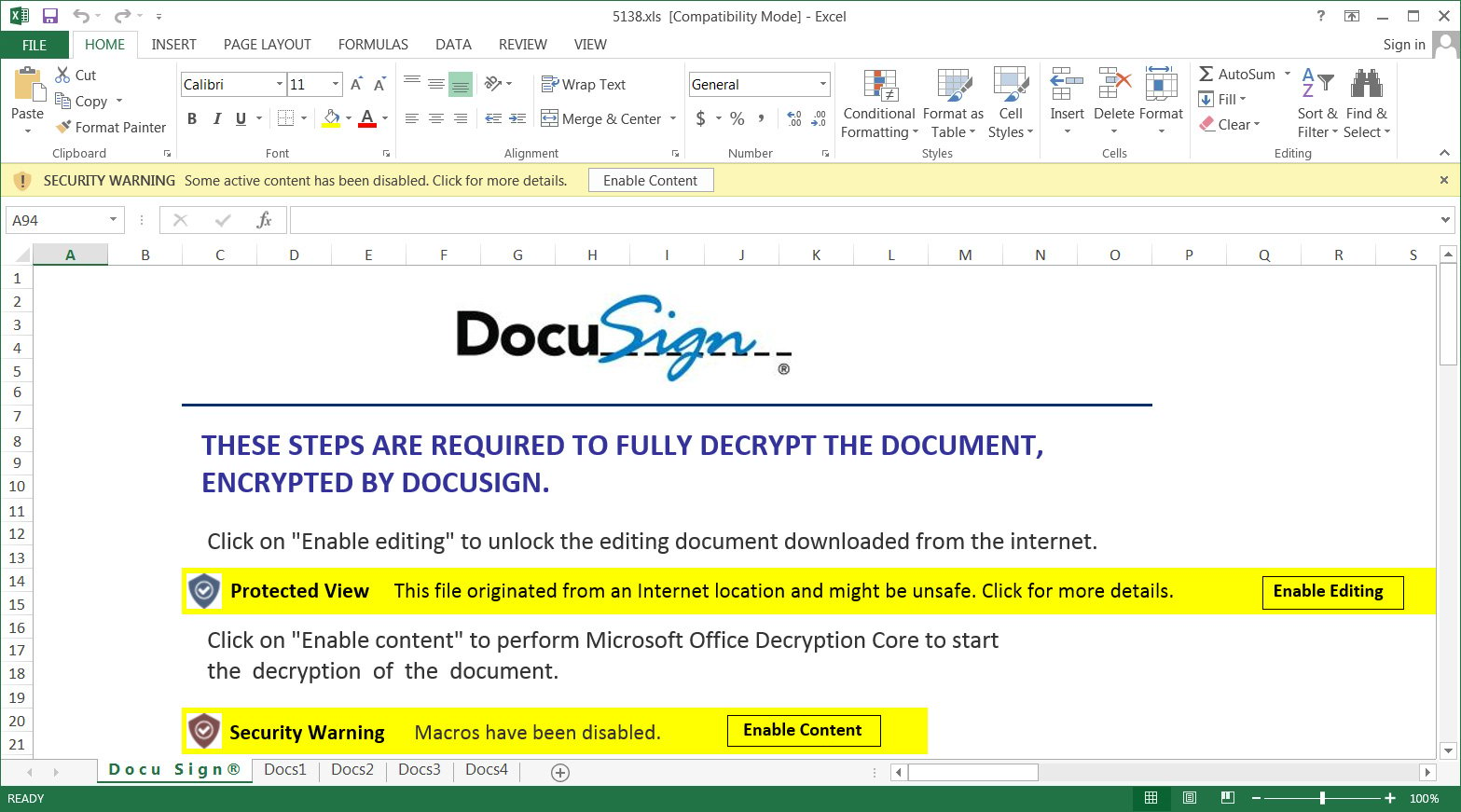

偽コールセンターの偽オペレータが、電話がつながっている被害者に対し「マクロの有効化」、「アンチウィルスソフトの切る」あるいは「ウィルス検知アラートを無視」を後押し出来てしまうのです。

こちらも同じくBleeping Computer記事から悪意のあるBazarCall Excelドキュメントサンプル画像を引用しますが、マクロを使われていてもおかしくない電子署名の書式で、”保護ビュー”、”マクロが無効”等、署名する為に必要と見せかけてセキュリティ対策を無効化する手法は、他の攻撃への応用展開も含めて『危ない』と感じます。

ここまで偽コールセンターの偽オペレータに「騙された」被害者が、追加攻撃を防げる可能性はほぼ無いかと思いますが、重要なのはBazarCallのフィッシング攻撃”対象”が誰であるかです。

Excelマクロが有効になっている場合、BazarCallマルウェアがダウンロードされ、被害者のコンピューターに実行されます。

BazarCallキャンペーンが最初に開始されたとき、BazarLoaderマルウェアの配布に使用されましたが、TrickBot、IcedID、Gozi IFSB、およびその他のマルウェアの配布も開始しました。

これらのWindows感染は、攻撃者がネットワークを横方向に拡散してデータを盗んだりランサムウェアを展開したりする、侵害された企業ネットワークへのリモートアクセスを提供するため、特に危険です。

(Bleeping Computer記事より引用)※機械翻訳

Bleeping Computerの記事では、狙いが個人ではなく企業である可能性もありえる事を示唆しており、従業員の(BYOD)端末が侵害される事により企業ネットワークにランサムがばら撒かれてしまう事も十分に考えられます。

手の込んだ段階的な攻撃なので、一般の方々へのばら撒きというよりは、対象を絞った(標的型の)攻撃に使われる可能性が高いかと思いますが、個人利用のメールアドレス経由でのマルウェア感染が狙われた場合、(BYOD)端末のマルウェア侵害を企業側はなかなか気づきにくいかと思います。

そうした意味においては「人の脆弱性」をよく研究した攻撃だと思います。

現在までの攻撃でどういったフィッシングメールが出されているかをまとめた投稿がありましたので、こちらも参考まで。

参考までフィッシングメールのタイトル部分だけ抜き出すと

無料期間を延長しますか###########?

無料試用期間を延長しますか###########?

############の無料期間は3日で終了します

############の無料試用期間は3日で終了します

############の無料試用期間は3日で終了します

あなたの無料期間###########はもうすぐ終わります!

無料トライアル###########が間もなく終了します!

となります。

日本語の壁があるのでBazarCallのこうした攻撃が直接的に日本を狙う可能性は少ないと思います。しかし、以下の様な「状況」と組み合わさったらどうでしょうか?

例えばドコモは従来契約から新規契約へ切替が必要で、プラン移行に現在問題が発生している状況(コールセンターや特別な手続きの案内があっても不思議ではない)です。この状況下では、この手の攻撃キャンペーンが成功してしまうリスクは結構高い気がします。

www.nikkei.com

Bleeping Computer記事でも引用されていましたが、malware-traffic-analysis.netがYouTubeにBazarCallのサンプル分析結果をUPしていますので、ご興味ある方はこちらもご覧になってみて下さい。

youtu.be

本日もご来訪ありがとうございました。

Thank you for your visit. Let me know your thoughts in the comments.

更新履歴