乳酸菌等の健康食品の通販を行っている健康いきいき倶楽部のECサイトが不正アクセスを受け、カード情報を漏えいした疑いがあると発表していました。

www2.uccard.co.jp

公式発表

・弊社が運営する「健康いきいき倶楽部 公式通販サイト」への不正アクセスによる個人情報流出に関するお詫びとお知らせ (魚拓)

2. 個人情報流出状況

(1)原因

弊社が運営する「健康いきいき倶楽部 公式通販サイト」のシステムの一部の脆弱性をついた第三者の不正アクセスによりプログラムの改ざんが行われたため。

(2)個人情報流出の可能性があるお客様

2019年12月14日~2020年12月4日の期間中に「健康いきいき倶楽部 公式通販サイト」においてクレジットカード決済をされたお客様3,308件で、流出した可能性のある情報は以下のとおりです。

・クレジットカード名義人名

・クレジットカード番号

・有効期限

・セキュリティコード

(公式発表より引用)

キタきつねの所感

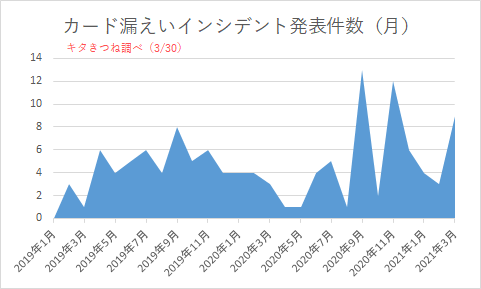

3月29日にカード情報漏えいを発表したのが3件ありますが、先日記事を書いたApparelX、ケンコーオンラインショッピングに続き3件目の記事となります。

余談となりますが、今回の公式発表の下の方にFAQがついており(あやうく見落とす所でした)カード情報が漏えいした可能性がある顧客向けに、丁寧な説明がされていました。

これを見ると、公式発表にある「システムの一部の脆弱性をついた第三者の不正アクセスによりプログラムの改ざんが行われたため」の内容が、カード情報を登録(変更)するページにスキマー(入力情報を盗む不正コード=JavaScript)が仕掛けられた手口であると推測されます。

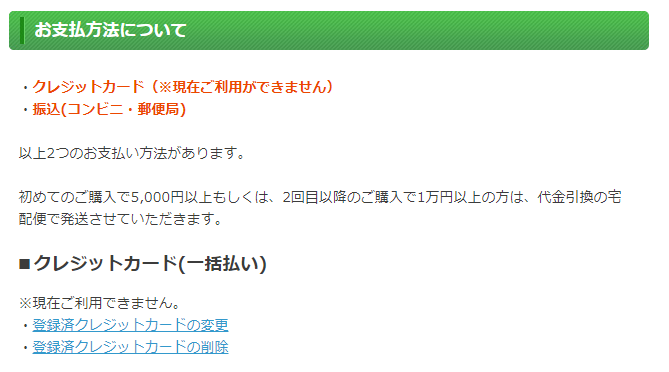

侵害を受けたサイトを見てみると、TVで私も見た事がある気がします。カード決済は止められていますが、サイトは活きている様です。

カード決済についても、きちんと(停止中の)説明があります。

※以前に記事でも書きましたが、一定期間以上「クレジットカード利用が停止」になっているECサイトは、公式発表が無くても、侵害を受けた(ている)可能性があります。

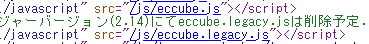

こちらのトップページのソースコードを確認してみます。

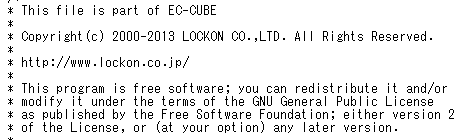

見覚えのある緑のコメントアウトが確認できましたので、EC-CUBEv2.13を(本日時点で)利用していた事で確定です。

JavaScript(eccube.js)を開いてみると、Copyrightは2013年となっていましたので、v2.13.0~v2.13.1を利用していたと推定されます。

※尚、魚拓サイトでも、侵害期間中(2019年12月14日~2020年12月4日)の2020年11月24日の魚拓データをチェックし、同じv2.13を利用している事を確認しました。

■EC-CUBEバージョンの簡易推定表(v2.0)

| リリース日 |

バージョン |

| 2007/12/4 |

EC-CUBEv2.0 リリース |

| 2008/4/10 |

EC-CUBEv2.1 リリース |

| 2008/10/1 |

EC-CUBEv2.3 リリース |

| 2009/5/19 |

EC-CUBEv2.4 リリース |

| 2011/3/23 |

EC-CUBEv2.11.0 リリース

|

| 2012/5/31 |

EC-CUBEv2.12.0 リリース

|

| 2012/7/5 |

EC-CUBEv2.12.1 リリース

|

| 2012/8/30 |

EC-CUBEv2.12.2 リリース

|

| 2013/2/8 |

EC-CUBEv2.12.3 リリース

|

| 2013/5/22 |

EC-CUBEv2.12.4 リリース

|

| 2013/6/26 |

EC-CUBEv2.12.5 リリース

|

| 2013/8/29 |

EC-CUBEv2.12.6 リリース

|

| 2013/9/19 |

EC-CUBEv2.13.0 リリース

▲健康いきいき倶楽部 公式通販サイトが利用していた推定バージョン①

|

| 2013/11/19 |

EC-CUBEv2.13.1 リリース

▲健康いきいき倶楽部 公式通販サイトが利用していた推定バージョン②

|

| 2014/6/11 |

EC-CUBEv2.13.2 リリース

|

| 2014/11/7 |

EC-CUBEv2.13.3 リリース

|

| 2015/7/1 |

EC-CUBEv3.0.0 リリース |

| 2015/10/23 |

EC-CUBEv2.13.4 リリース

|

| 2015/11/13 |

EC-CUBEv2.13.5 リリース

|

|

2018/10/11

|

EC-CUBEv4.0.0 リリース

|

|

2019/2/26

|

EC-CUBE ec-cube.co リリース

|

| 2019/10/31 |

EC-CUBEv2.17.0 リリース |

|

2019/12/14~2020/12/4

|

▲健康いきいき倶楽部 公式通販サイトが侵害を受けていた時期 |

| 2019/12/20 |

経産省注意喚起 |

| 2019/12/23 |

EC-CUBE注意喚起 |

| 2020/6/30 |

EC-CUBEv2.17.1 リリース |

簡易推定表から見る限り、2019年末の注意喚起に気づいていれば、被害が軽減されていた可能性があり、経産省の異例の注意喚起(2019年12月)やEC-CUBE開発元である、EC-CUBE社の注意喚起(2019年5月/12月)が、今回もサイト運営者(運営委託会社)に「届かなかった」という事になります。

特に2系ユーザは、小さなECサイトであっても、ここ数年集中的にハッカーに狙われていますので、上記のEC-CUBEの注意喚起、チェックリスト、無償の脆弱性診断告知などをご覧の上、自社のECサイトに脆弱性が無いかを確認される事を強くお勧めします。

※EC-CUBEが出している以下のチェックモジュールを利用するのも良いかと思います。

www.ec-cube.net

参考:

foxestar.hatenablog.com

本日もご来訪ありがとうございました。

Thank you for your visit. Let me know your thoughts in the comments.

更新履歴